BAL KÜPÜ (HONEYPOT) NEDİR

1. Bilgisayar korsanları üzerine çekmek için oluşturulan sistemlerdir.

2. Korsanlar için hedefi taklit edip saldırı girişimlerini, siber suçluları analiz etmek için ya da

çalışma biçimlerini öğrenmek için veya tamamen diğer hedeflerden uzaklaştırmak için

kullanılır.

Bal Küpleri Nasıl Çalışır?

- Uygulamalar ve veriler gerçek bilgisayar sistemlerine benzer. Örneğin kredi kartına ulaşmak isteyen bilgisayar korsanları genellikle saldırı yaparken müşteri faturalandırma veri tabanına saldırır. Bal küpü sayesinde bu sistem taklit edilerek korsanların buradaki verilere erişmeleri sağlanır.

- Korsanlar içeri sızdıktan sonra davranışları izlenerek gerçek ağın ya da sistemlerin nasıl daha güvenilir hale getirileceğine dair ipuçları değerlendirilir.

- Bal küplerinde kasıtlı olarak güvenlik açıklıkları oluşturulur ve saldırganlar için daha cazip hale getirilir.

- Savunmasız bağlantı noktaları bırakılarak saldırganlar için daha cazip hedefler haline getirilir.

- Bir bal küpü güvenlik duvarı ya da anti virüs gibi savunma sistemleri gibi belirli bir sorunu ele alacak sistemler olarak kurulmaz. Asıl amaç sistemlerimize yönelik tehditleri anlamamıza ve ortaya çıkabilecek tehditlere karşı nasıl savunmalar geliştireceğimize karşı bir çok bilgi sağlar.

Bal Küpü Çeşitleri Nelerdir?

Farklı siber güvenlik tehditlerine karşı spesifik olarak farklı bal küpleri kullanılabilir.

E-Posta Tuzakları

- Yalnızca otomatik adres toplayan adres toplama araçlarının bulabileceği gizli bir

alana sahte e-posta adresi yerleştirilir. - Bu adres istenmeyen posta tuzağı dışında herhangi bir amaçla kullanılmadığı için

buraya gelen e-postaların %100 istenmeyen posta olduğu sonucunu çıkartabiliriz. - E-posta tuzaklarına gelen e-postaların içeriklerinin aynısı otomatik olarak gerçek

sistemlerde engellenebilir ve gönderen kaynağın IP adresi kara listeye alınabilir.

Sahte Veri Tabanı Tuzağı

- Yazılımlarımız da ki güvenlik açıkları ya da güvenli olmayan bir mimari kullanımı

sonucu veya SQL injection, SQL hizmetlerinden faydalanma ya da ayrıcalığı kötüye

kullanmak saldırılarını izlemek için sahte bir veri tabanı oluşturulur. - Bu sayede gerçek veri tabanımıza gelen saldırılar karşısında neler

yapabileceğimizin detaylı analizlerini yaparak hızlı bir şekilde sonuca ulaşabiliriz.

Kötü Amaçlı Yazılımlara Yönelik Bal Küpü Tuzağı

- Kötü amaçlı yazılımlara davetiye çıkarmak için yazılım uygulamalarını ve API’ lerini

taklit eden sistemlerdir. - Bunun sayesinde kötü amaçlı yazılımın özellikleri analiz edilir.

- Bu analizler sonucunda kötü amaçlı yazılımlara karşı koruma yazılımı geliştirilir ya

da uygulamalar için API’ ler de ki güvenlik açıklarını kapatmak için analiz edilebilir.

Örümcek Bal Küpü Tuzağı

- Yalnızca gezginler tarafından erişilebilen web sayfaları ve bağlantılar oluşturarak

web gezginlerini (örümcekler) yakalamaya yönelik geliştirilen sistemlerdir. - Gezginleri tespit etmeye yarar

- Kötü amaçlı botları tespit etmemize yarar

- Reklam ağı gezginlerini de engellememiz için öğrenmemize yardımcı olabilir.

Bal Küpü Trafiğini Analiz Etmek

Bal küpü sistemlerimize gelen trafiği izleyerek aşağıdaki olayları değerlendirebiliriz;

- Siber saldırıların nereden geldiği

- Tehdidin düzeyi

- Hangi saldırı yöntemlerinin kullanıldığı

- En çok hangi veri ve uygulamalarla ilgilenildiği

- Güvenlik sistemlerimizin saldırıları önlemede ne kadar iyi çalışıp çalışmadığı

Bal Küpü Kullanmanın Avantajları Nelerdir?

- Büyük ve kritik sistemlerdeki güvenlik açıklarını ortaya çıkartmanın iyi bir yolu olabilir.

- Bal küpü kullanarak gerçek sistemimize izinsiz girişleri tespit etmemizde büyük avantajlar sağlar.

- Bir ağ taraması için kullanılan benzer IP adresleri (veya bir ülkeden gelen IP adresleri) gibi kalıpları tespit etmemizi çok kolaylaştırır. Buna karşın çekirdek ağımızdaki yüksek düzeyde meşru trafiğe bakarak bu tür saldırı belirtilerini fark etmeyebiliriz. İşte bal küpü sistemlerini kullanmamızın en büyük avantajı, yalnızca gördüğünüz adreslerin bu kötü amaçlı adresler olabilmesi ve saldırının tespit edilmesini çok daha kolay hale getirmesidir.

- Bal küpleri çok sınırlı trafikle uğraştıklarından dolayı kaynak kullanımı açısından çok hafif sistemlerdir. Hatta eski kullanılmayan bilgisayarları bile bal küpüne dönüştürmek mümkündür.

- Bal küplerinin yanlış pozitif oranı çok düşüktür. IDS sistemlerinin tam tersine bir sürü uyarı üretmez. Bal küplerinden elde edilen sonuçlar ile IDS sistemleri daha da geliştirilebilir ve gereksiz ve çok fazla alarm üretilmesinin de önüne geçilebilir.

- Bal küpleri tehditlerin tam olarak nasıl gerçekleştiği konusunda güvenilir bir istihbarat sağlar.

- Bal küpleri sayesinde kör noktaları da ortadan kaldırabiliriz.

- Eğitim için de aslında bir doküman niteliğindedir. Saldırı analiz edilerek bir bilgisayar korsanının nasıl saldıracağı ve hangi kaynakları en çok hedef alabileceği konusunda bir çok eğitim içeriğine sahip olabilir.

- Bal küpleri içten gelen saldırıları da engelleyebilir.

- Sistemlerimize bal küpü kurarak sistem yöneticilerinin de işlerini büyük ölçüde kolaylaştırabiliriz.

Bal Küpü Kullanmanın Tehlikeleri

- Bal küpleri sadece kendisine gelen saldırıları görebilir tüm sistemi görmez. Bu nedenle sadece bal küpüne güvenerek sistemlerimizi dizayn etmek sistemlerimizin ele geçirilmesiyle sonuçlanabilir. Bu nedenle hem bal küpünde olanlar hem de BT güvenlik haberleri de düzenli olarak takip edilmeli ve sistemlerimizi ona göre dizayn

etmeliyiz. - İyi ve düzenli yapılandırılmış bir bal küpü bilgisayar korsanlarını gerçek sisteme sızmış hissiyatı oluşturur. Ancak iyi bir yapılandırma yapılmamışsa ve saldırgan bunu fark ederse bu sisteme hiç dokunmadan diğer sistemlere saldırmaya devam edebilir.

- Bal küplerinde parmak izi olduğundan saldırgan gerçek sistemlerimize saldırmaya devam etmek için bal küpüne sahte saldırılar yapabilir ve onlarla oyalanmamıza sebep olabilir.

- Akıllı ve işini iyi bilen bir bilgisayar korsanı bal küpünü kullanarak ana sistemlerimize gidebilecek yol olarak kullanabilir. Bu nedenle bal küpleri güvenlik duvarı ve diğer izinsiz giriş algılama sistemleri kadar efektif olmaz. Bu nedenle bal küplerini sağlama almak zorundayız. Bunun için bal küpü güvenlik duvarı temel olarak bal küpü güvenliğini sağlayabilir.

- Bir bal küpü siber saldırılara karşı önceliklendirme yapmamıza yarayacak bilgiler verebilir ancak asıl güvenlik sistemlerinin yerini alamaz. Bu nedenle bu sistemleri kullanırken aslında tamamlayıcı sistem olarak görmek gerekir.

Örnek Bal Küpü Sisteminin Kurulması (Cowrie Honeypot)

- Bu bal küpünün amacı kaba kuvvet saldırılarını ve saldırganın kabuk etkileşimini kaydedebilen orta erişim SSH ve Telnet bal küpüdür.

- Açık kaynak kodlu, Michel Oosterhof tarafından geliştirilmiştir. Cowrie sunucumuzun bir simülasyonudur. Saldırgan sistemimizde oturum açmak için doğru verileri girdiğinde, sistem bunları hatasız olarak girer ve kendilerini sahte

bir sisteme sokar. Saldırganın girdiği tüm komutları ve kayıtları ve de bunlarla ilgili izleri tutar.

Cowrie Çalışma Sistemi

Github Kurulum Linki: https://github.com/cowrie/cowrie

Kurulum Adımları:

- Öncelikle SSH’ ı 2222 nolu porta taşıyalım ve SSH’ a restart atalım

- vi /etc/ssh/sshd_config dosyasını açıyorum

- # What ports, IPs and protocols we listen for

- Port 2222

- Şimdi restart atalım systemctl restart ssh

- Şimdi de python kütüphanelerimizi yükleyelim

- sudo apt-get install git python-virtualenv libssl-dev libffi-dev build-essential libpython3-dev python3-minimal authbind virtualenv

- Şimdi de root yetkisine sahip olmayan bir kullanıcı ekliyorum

- sudo adduser –disabled-password cowrie

- gerekli bilgileri girip oluşturuyorum

- sudo su – cowrie komutu ile cowrie kullanıcısına geçiş yapıyorum

- Şimdi de github dan dosyalarımı çekiyorum git clone http://github.com/cowrie/cowrie

- cd cowrie diyerek cowrie dizinine geçiyorum

- Cowrie sanal ortamımızı oluşturmak için de : virtualenv –python=python3 cowrie-env

- Şimdi de sırasıyla aşağıdaki komutları çalıştırıyorum

- source cowrie-env/bin/activate

- (cowrie-env)

- pip install –upgrade pip

- (cowrie-env)

- pip install –upgrade -r requirements.txt

- Şimdi de cowrie.cfg.dist dosyasına ulaşıp cowrie.cfg dosyası olarak kopyasını oluşturuyoruz.

- Buraya dikkat* cowrie.cfg.dist dosyası “cowrie/etc” dizini altında geliyor. cowrie dizinine gitmeden direkt cd cowrie/etc ile dosyaya ulaşabilirsiniz.

- cp cowrie.cfg.dist cowrie.cfg

- Bu düzenleyeceğimiz bir yapılandırma dosyası oluşturur ve güncellemeler tarafından üzerine yazılmaz.

- Şimdi bu dosyamızı vim veya nano hangi editörü kullanıyorsak onunla yapılandıralım

- İlk olarak saldırgan başarılı bir şekilde oturum açarsa görülen ana bilgisayarın adını değiştiriyorum

- #hostname for the honeypot. Displayed by the shell prompt of the virtual

- #environment

- #(default: svr04)

- hostname = testserver5

- Burada inandırıcı olması adına değişik isimler verilebilir.

- İlk olarak saldırgan başarılı bir şekilde oturum açarsa görülen ana bilgisayarın adını değiştiriyorum

- İkinci olarak da telnet i etkinleştiriyoruz. SSH varsayılan olarak aktif geliyor

- #Enable Telnet support, disabled by default

- enabled=true

- Artık başlatmaya hazırız.

- bin/cowrie start

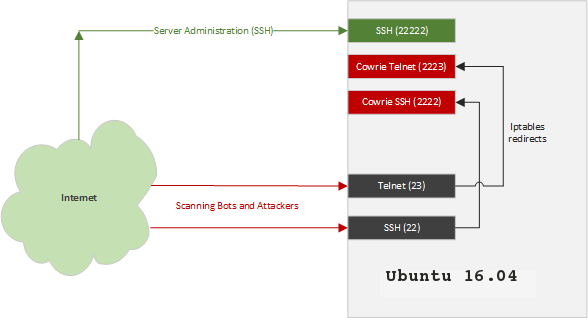

- Netstat dan honeypotumuzun SSH ve Telnetini sırayla 2222 ve 2223’ te dinliyoruz

- netstat -an

- Active Internet connections (servers and established)

- Proto Recv-Q Send-Q Local Address Foreign Address State

- tcp 0 0 0.0.0.0:2222 0.0.0.0:* LISTEN

- tcp 0 0 0.0.0.0:2223 0.0.0.0:* LISTEN

- netstat -an

- Son olarak trafiği 22 ve 23′ te iptables kullanarak 2222 ve 2223 portlarına yönlendiriyoruz

- iptables -t nat -A PREROUTING -p tcp –dport 22 -j REDIRECT –to-port 2222

- iptables -t nat -A PREROUTING -p tcp –dport 23 -j REDIRECT –to-port 2223

- Artık loglarımızı da izleyebiliriz bunun için de

- tail -f log/cowrie.log

Siz de kurumunuzda Honeypot (Bal Küpü) sisteminin kurulmasını ve bunun eksiksiz bir şekilde konfigüre edilerek sistemlerinizi korumada yardımcı olmasını istiyorsanız bizimle iletişime geçebilirsiniz.

Diğer yazılarımda görüşmek üzere. Bizi takipte kalmaya devam edin…